The post Güvenlik Röportajları #28 “Zemana” first appeared on Complexity is the enemy of Security.

]]>1)Kısaca firmanızdan/ekibinizden bahsedebilir misiniz?

Zemana Ltd, merkezi İstanbul-Türkiye’de olan, online tehditlere karşı, kullanıcıları korumak için çözümler üreten, global internet güvenlik firmasıdır.

Zemana ürettiği proaktif güvenlik çözümleri ile başta e-ticaret ve e-bankacılık bilgileri olmak üzere, elektronik kimlik ve işlem hırsızlığına karşı en etkin korumayı sağlar.

Ekibimizde Türk ve yabancı, alanında profesyonelleşmiş kişiler görev almaktadır.

2)Güvenlik işine nasıl bulaştınız?

Henüz Türkiye, yerli üretim güvenlik ürünleri ile dünya pazarına girmemişti. Romanya’dan “Bitdefender” , Slovakya’dan “ESET”, Rusya’dan “Kaspersky” varken neden Türkiye’den “Zemana” olmasın dedik ve bu konuda adımlarımızı atmaya başladık.

Öncelikle üniversite yıllarında kendi çabalarımızla bireysel olarak başlattığımız güvenlik projelerimizi 3 yıl boyunca ARGE olarak geliştirdik ve yine üniversite yıllarından tanıdığımız, Antivirüs firmalarında çalışmaya başlamış arkadaşlarımızı kendi firmamıza transfer ettik. Böylece uluslararası arenadaki serüvenimiz başlamış oldu.

3)Türkiye’de bilgi güvenliği konusunu değerlendirebilir misiniz?

Türk milleti olarak; her işte olduğu gibi güvenlikte de, bize birşey olmaz noktasından hareket ediyoruz. Güvenlik programlarına ödenecek para fuzuli kabul ediliyor. Kullanıcılar, taki başlarına kötü bir şey gelene kadar, hiçbir önlem almıyor.

Kurumlar ise kendi sunucularının güvenliğine çok fazla önem verirken, kullanıcılarının güvenliğine önem vermiyorlar. Örneğin Türkiye’deki bir bankanın sunucusu hack etmek Amerika’daki bir bankanın sunucusunu hack etmekten çok daha zor olabilir ama zincirin diğer halkası olan kullanıcılarını hack etmek de bir okadar kolay oluyor çünkü tüm güvenlik yatırımı kurum içi yapılıyor.

Bu duruma son vermek için, güvenliğin önemi çok iyi anlatılmalı ve güvenlik bilinci yaratılmalıdır. Bu doğrultuda, devlet ve sivil toplum kuruluşları bir araya gelerek, güvenlik bilincini yaymak için ortak akıl oluşturmalıdır.

4)Türkiye’de yerli güvenlik yazılımı üretimi için görüş ve önerileriniz nelerdir?

Global dünyada yaşadığımız bilinciyle, üretilecek Türk menşeli güvenlik ürünlerinin, tüm dünyada satabilecek kalitede olması gerektiğine inanıyoruz. Bu bağlamda, üniversitelerimizin ilgili bölümlerinde, kalıplaşmış standart eğitimin yanında daha ileri seviyede ve yaşadığımız teknolojilere paralel, kaliteli eğitim verilmeli. Buralardan mezun olacak gençler için teşvik edici uygulamalar devreye sokulmalı. Verilecek teşvikler; büyük firmalardan ziyade, bu işe ilgi duyan gençlere hitap etmeli ve teşvik prosedürlerinin de herkesçe yerine getirilebilecek basitlikte olması gerekmektedir. Aksi takdirde, teşvikler bir işe yaramaz ve bu işe ilgi duyan cevherler ortaya çıkartılamaz. Kısacası devlet teşviklerini uygularken pozitif ayrımcılık yapmalıdır.

Şonuç olarak, kaliteli ve dünya standartlarında olmayan yerli üretimin ülkemize hiçbir faydası olmayacaktır.

5)Türkiye’de bilgi güvenliği konusunu daha ileri seviyeye taşımak için önerileriniz nelerdir?

İlk önce, toplumda güvenlik bilinci oluşturacak yayınların çoğaltılması ve toplum önderlerinin bu konuda daha fazla rol alması sağlanmalıdır. Örneğin; sigaranın zararları, kanserden korunma yolları devlet desteği ile nasıl anlatılıyorsa; bu denli gelişen ve büyüyen internet çağında da sanal güvenlik ile ilgili yayınların yapılması gerekir.

6)Türkiye’de siber güvenlik ile ilgili bir kurumum ihtiyacına inanıyor musunuz?

Bu tür kuruluşların varlığı bile önemlidir. Şu an için yeterli olmasa bile, devlet desteği ile kurulan veya sivil toplum kuruluşlarının ortaya çıkardıkları kuruluşlar önemlidir.

7)Bu işe yeni başlayanlara neler önerirsiniz?

Herşeyden önce ileri seviyede İngilizce öğrenmelerini ve Internette Türkçe kaynağa bağlı kalmadan devamlı araştırmalarını.

8)Sizce 2015 yılında bilgi güvenliği dünyası hangi konuları konuşuyor olacak?

İnternet üzerinden kimlik bilgilerinin kullanılması yaygınlaşacak ve buna paralel olarak bu bilgilere yönelik saldırılar da her geçen gün artacaktır.

Bu doğrultuda, Ipv4 ve Ipv6 protokolleri tamamen kaldıracak ve yerine aynı telefon numaralarında olduğu gibi IP adreslerini de, kişilerin gerçek kimliği ile eşleştiren bir zorunlu IP protokolü oluşturulacak, aksi taktirde cyber saldırılarının mutasyonuna bakıldığında bunların önüne geçmek yazılım yada donanım ile sağlamak mümkün olamayacak.

9)Güvenlik sertifikaları konusuna ne düşünüyorsunuz?

Günümüzde alınan güvenlik sertifikaları, bilhassa da ülkemizde bu sertifikaları veren kuruluşların bunu ranta dönüştürdüğünü görüyoruz. Belli bir süre sertifika programlarına katılan herkese bu sertifikalar kolaylıkla verilmektedir. Bundan dolayı alınan sertifikalar, etiketten öteye geçememektedir.

Gerçekten bu işe ilgi duyanların, sertifikalardan ziyade, bu işe odaklanmaları, çok çalışmaları ve trendleri yakından takip edip bilgilerini güncel tutarak kendilerini geliştirmeleri gerekmektedir. Orneğin biz personel alımlarımızda kesinlikle diploma yada sertifika sormuyoruz sadece istediğimiz konuları bilip bilmemesi ile ilgileniyoruz, yabancı firmalarda da bu böyle ancak ne yazık ki Türkiye’de iş bulmak için bu etiket , mülakat için bir vize.

10)Karşılaştığınız en ciddi/kritik güvenlik problemi nedir?

Kendi kontrolümüzde olmayan ve kullanmak zorunda olduğumuz servisler. ISP gibi.

11)Bilgi güvenliğiyle ilgili en son okuduğunuz kitap hangisidir? Hangi kitap/kitalpların okunmasını tavsiye edersiniz?

Securing Business Information, Intel press.

12)Bilgi güvenliği dünyasındaki kahramanınız(örnek aldığınız kişi) kimdir? Hangi özelliğinden dolayı

Biz yaptığımız işi en iyi şekilde ve dünya standartlarında yapmaya çalışıyoruz. Bu işi iyi yapanları takdir edip yakından takip ediyoruz.

Örneğin; Eugene Kaspersky ve Mark Shuttleworth

13)Güvenlik dünyasında en fazla kullandığınız yazılım hangisi?

PE editorler ve Network sniffing araçları.

14)Bilgi güvenliğiyle ilgili hangi blog/sitelerin takibini önerirsiniz?

http://blog.metasploit.com/

http://blog.lifeoverip.net/

http://blogs.securiteam.com/

http://www.rootkit.com/

http://news.cnet.com/security/

http://www.zdnet.com/blog/security

http://www.offensive-security.com/

http://www.osronline.com/

15)Tekrar seçme şansınız olsaydı yine bilgi güvenliği alanını seçer miydiniz?

İnsan yapacağı işi şeçmekten ziyade, istediği, severek yapabileceği işi yapmalıdır. Bizde güvenlik işini severek, isteyerek yaptığımiz için, her zaman bu işi yapardık diye düşünüyoruz.

The post Güvenlik Röportajları #28 “Zemana” first appeared on Complexity is the enemy of Security.

]]>The post Medusa – Network servislerine yönelik bruteforce test aracı first appeared on Complexity is the enemy of Security.

]]> Güvenlik testlerinin önemli konularından biri de bruteforce parola saldırılardır. Özellikle hedef sistemlerde herhangi bir açık bulunamıyorsa ve dışarıya açık login servisi sunuluyorsa bruteforce saldırıları kaçınılmaz olur.

Güvenlik testlerinin önemli konularından biri de bruteforce parola saldırılardır. Özellikle hedef sistemlerde herhangi bir açık bulunamıyorsa ve dışarıya açık login servisi sunuluyorsa bruteforce saldırıları kaçınılmaz olur.

Network üzerinden yapılan bruteforce denemelerinde en önemli nokta yazılımın paralel denemeler yapabilmesi ve modüler yapıda(çokça sayıda network servisini destekleme) olmasıdır.

Network üzerinden yapılacak brute force denemeleri içi çeşitli yazılımlar var. Bunlardan en günceli ve özellik olarak en zengini Medusa’dır. Medusa ve diğer bruteforce yazılımlarının güncel karşılaştırma tablosu için http://foofus.net/jmk/medusa/medusa-compare.html adresi incelenmelidir.

Medusa Kurulumu:

#apt-get install medusa //Debian/Ubuntu Linux dağıtımları için

sonrasinda hangi parametreleri aldigini ve yardim menusunu goruntulemek için komut satırından medusa yazilir.

root@elmasekeri:~# medusa

Medusa v1.4 [http://www.foofus.net] (C) JoMo-Kun / Foofus Networks <[email protected]>

ALERT: Host information must be supplied.

….

Medusa’nin moduler yapısı sayesinde bilinen çoğu network servisine yönelik bruteforce denemeleri yapılabilir. Desteklenen modullerin neler oldugunu gormek icin -d parametresi kullanilir.

root@elmasekeri:~# medusa -d

Medusa v1.4 [http://www.foofus.net] (C) JoMo-Kun / Foofus Networks <[email protected]>

Available modules in “.” :

Available modules in “/usr/lib/medusa/modules” :

+ cvs.mod : Brute force module for CVS sessions : version 1.0.0

+ ftp.mod : Brute force module for FTP/FTPS sessions : version 1.3.0

+ http.mod : Brute force module for HTTP : version 1.3.0

+ imap.mod : Brute force module for IMAP sessions : version 1.1.0

+ mssql.mod : Brute force module for M$-SQL sessions : version 1.1.1

+ mysql.mod : Brute force module for MySQL sessions : version 1.2

+ ncp.mod : Brute force module for NCP sessions : version 1.0.0

+ nntp.mod : Brute force module for NNTP sessions : version 0.9

+ pcanywhere.mod : Brute force module for PcAnywhere sessions : version 1.0.2

+ pop3.mod : Brute force module for POP3 sessions : version 1.1.1

Herhangi bir module ait ek parametreler dogrudan ekranda gozukmez. Ilgili module ait ek parametreleri ogrenmek için medusa -M modül_ismi -q parametreleri kullanılır.

root@elmasekeri:~#medusa -M web-form -q

Medusa v1.4 [http://www.foofus.net] (C) JoMo-Kun / Foofus Networks <[email protected]>

web-form.mod (0.9) Luciano Bello <[email protected]> :: Brute force module for web forms

Available module options:

USER-AGENT:? User-agent value. Default: “I’m not Mozilla, I’m Ming Mong”.

FORM:? Target form to request. Default: “/”

DENY-SIGNAL:? Authentication failure message. Attempt flagged as successful if text is not present in

Medusa kullanarak SSH brute force denemesi:

root@elmasekeri:~# medusa -M ssh -m BANNER:SSH-2.0-MEDUSA -h localhost -u huzeyfe -P wordlist

Medusa v1.4 [http://www.foofus.net] (C) JoMo-Kun / Foofus Networks <[email protected]>

ACCOUNT CHECK: [ssh] Host: 127.0.0.1 (1/1) User: huzeyfe (1/1) Password: a (1/26125)

ACCOUNT CHECK: [ssh] Host: 127.0.0.1 (1/1) User: huzeyfe (1/1) Password: aba (2/26125)

ACCOUNT CHECK: [ssh] Host: 127.0.0.1 (1/1) User: huzeyfe (1/1) Password: abaci (3/26125)

ERROR: Failed to retrieve supported authentication modes. Aborting…

ERROR: No supported authentication methods located.

ACCOUNT CHECK: [ssh] Host: 127.0.0.1 (1/1) User: huzeyfe (1/1) Password: abacilik (4/26125)

The post Medusa – Network servislerine yönelik bruteforce test aracı first appeared on Complexity is the enemy of Security.

]]>The post Netsec Güvenlik Bülteni: Sayı 32 – 19.08.2010 first appeared on Complexity is the enemy of Security.

]]>http://netsec.lifeoverip.net/duyuru/netsec-ag-ve-guvenlik-bulteni-sayi32-19-08-2010/ adresinden okuyabilirsiniz.

The post Netsec Güvenlik Bülteni: Sayı 32 – 19.08.2010 first appeared on Complexity is the enemy of Security.

]]>The post Gunluk Paylasimlarim-27-11-2008 first appeared on Complexity is the enemy of Security.

]]> Eskiden gazetelerin internet sayfalarindan kose yazilarini okurdum ve ulke gundemine dair onemli olaylari takip etmeye calisirdim. Soyle gecmise donup baktigimda bana cok da birsey katmadigini gordum ve bu zaman dilimini daha faydali gecirmeye karar kildim(Her alti ayda bir tekrar gazete okumaya basliyorum:)). Artik her sabah ise baslamadan 30-45 dakika guvenlik dunyasinda neler oluyor amacli gezinti yapiyorum. Gezintilerin cogu zamanini belirledigim yerli/yabanci bloglar olusturuyor.

Eskiden gazetelerin internet sayfalarindan kose yazilarini okurdum ve ulke gundemine dair onemli olaylari takip etmeye calisirdim. Soyle gecmise donup baktigimda bana cok da birsey katmadigini gordum ve bu zaman dilimini daha faydali gecirmeye karar kildim(Her alti ayda bir tekrar gazete okumaya basliyorum:)). Artik her sabah ise baslamadan 30-45 dakika guvenlik dunyasinda neler oluyor amacli gezinti yapiyorum. Gezintilerin cogu zamanini belirledigim yerli/yabanci bloglar olusturuyor.

Bunlar arasinda teknik icerigi bol olan ya da farkli bir ufuk acanlari ayri bir baslik altinda kendim de yazmaya calisiyorum fakat cogu zaman buna firsat bulamiyorum. Burada olmasında ve baskalarının da faydalanmasında yarar vardir diye dusunerek blogda yeni bir baslik actim. Vakit buldukca dikkatimi ceken, okunmasinda fayda gordugum linkleri aktaracagim. Bu tip link paylasimlari icin cesitli servisler var fakat simdilik bu sayfa uzerinden yapmayi dusunuyorum, ilerde yonetemeyecegim hale gelirse “aklin yolu bir”e donerim.

Q1 LABS ANNOUNCES FREE, DOWNLOADABLE, VIRTUAL APPLIANCE FOR LOG AND COMPLIANCE MANAGEMENT

Growing Network Security Management Company Offers Complimentary Version Of Its Popular QRadar SLIM Solution That Enables IT Professionals To Collect, Analyze, Report, and Store Event Logs http://www.q1labs.com/flashdemo/

Memory Forensic Acquisition and Analysis 101

Catching NTLM Hashes Like Pokemons!

http://code.google.com/p/squirtle/

Healthy Paranoia: Top 50 Internet Security Blogs

Marcus Ranum on Network Security

The post Gunluk Paylasimlarim-27-11-2008 first appeared on Complexity is the enemy of Security.

]]>The post IPS Seciminde Kriterler first appeared on Complexity is the enemy of Security.

]]> Zaman zaman cesitli projelerde kullanilmak uzere IPS urunlerini inceliyorum, test ediyorum. Konu guvenlik, guvenlik icerisinde de en dinamik konulardan biri olan IPSler olunca daha once yaptiginiz degerlendirme bugun gecerli olmayabiliyor, otesinde saglikli olmuyor.

Zaman zaman cesitli projelerde kullanilmak uzere IPS urunlerini inceliyorum, test ediyorum. Konu guvenlik, guvenlik icerisinde de en dinamik konulardan biri olan IPSler olunca daha once yaptiginiz degerlendirme bugun gecerli olmayabiliyor, otesinde saglikli olmuyor.

Secimdeki temel kriterlerim: Basta kendi yaptigim canli testler, urunun teknik yetenekleri(+raporlama) , urunu Turkiye’de satan, destegini veren firmanin yeterliligi, musteriye bakis acisi ve o urun hakkinda yapilmis bagimsiz degerlendirmeler . Bu degerlendirmeleri guvenlik listelerinde urun hakkinda donen tartismalar, internette yazilmis makaleler, Gartner, Icsa Lab ve NSS gibi bagimsiz(?) kuruluslarin raporlari olusturuyor.

Temel kriterlerimi etkilemeyen maddelerden birisi urunu satmaya calisan firmanin/yetkilinin urun hakkinda soyledikleri. Zira nasil ki her ana icin cocugu kusursuzsa her satici icin de urunu kusursuzdur ve kusurlar hep satildiktan sonra ortaya cikar.

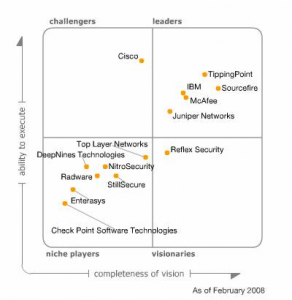

Ben de bu baglamda gecmis yillarin Gartner raporlarini arastirirken onume Gartner’in IPS urunleri hakkidaki 2008 yili ilk ceyrek raporu(Magic Quadrant for Network Intrusion Prevention System Appliances, 1H08) dustu. (http://mediaproducts.gartner.com/reprints/sourcefire/154849.html) Sonuclar eski raporlarla cok farkliliklar gostermiyor.

Bu tip raporlari sık incelemeyenlere: muhtemelen hic ismini duymadiginiz, kullanmadiginiz urunleri listenin basinda gormek sizi sasirtabilir ya da kullandiginiz urunun alt siralarda olmasi sizi uzebilir. Zira Gartner urunun teknik ozelliklerinden ziyade urunu, firmayi, musterileri ve piyasa dengelerini bir butun olarak ele alip degerlendirme yapiyor.Degerlendirme kriterleri icin ustteki link incelenebilir.

Dolayisi ile alacaginiz urun sayisi bir, ikiyi gecmiyorsa gelecekte de sayi artmayacaksa Gartner’in raporu cok degerlendirmeye alinmayabilir.

Ama alacaginiz urunun sayisi 5-10 ve uzeri ise urunun teknik ozellikleri yaninda firmanin durumu da onemli olmaya basliyor. Mesela X urununun Y firmasi tarafindan satin alinmasi, Y’nin de bir china firmasi tarafindan alinmasi sizin sirketinizin yasal sartlarina uymayabilir ve uzun vadede sorunlar cikarabilir. Dolayisi ile bu tip durumlarda Gartner raporlari karar verme acisindan yararli oluyor, otesinde ust yonetime vs konuyu aciklarken refere olarak Gartner’in kullanilmasi sizi bircok aciklama yapmaktan kurtariyor.

The post IPS Seciminde Kriterler first appeared on Complexity is the enemy of Security.

]]>