The post Farklı Bir Açıdan Windows/Linux Güvenliği first appeared on Complexity is the enemy of Security.

]]> Halk arasında keskin savunucuları olan konularda yorum yapmayı pek sevmem, zira keskin savunuculuk tutuculuktur, tutuculuk da kötü birşeydir.

Halk arasında keskin savunucuları olan konularda yorum yapmayı pek sevmem, zira keskin savunuculuk tutuculuktur, tutuculuk da kötü birşeydir.

Hangi fikir olursa olsun sonuçta bir fikirdir, insan beyninin ürünüdür ve zamanla değişip gelişebilir.

Linux, Windows güvenliği konusu da bu tip keskin savunucusu bol olan konulardan biridir.

Ben de bundan 8-9 yıl önce kıyısından köşesinden bu konuda tutuculuk yapmışımdır ama dediğim gibi insan zamanla gelişiyor ve fikirleri de değişebiliyor.

Geçenlerde yine böyle heyecanı bol, Linux’u yeni öğrenmiş ama teknik olarak iyi öğrenmiş bir öğrencimle konuşurken konu birden alakasız bir şekilde Linux, Windows’dan daha güvenlidir tartışmasına geldi. İkimizin zamanı da bol(!) olduğu için başladık fikir cimlastiğine.

Her ikimizin olaylara bakış açısı farklı olduğu için farklı yorumlarla savunma, atak yaptık. Arkadaş teknik detaylara benden çok daha fazla hakim olduğu için(kulak boynuz ilişkisi:) teknik olarak Linux’un hangi güvenlik özelliklerini nasıl kullandığını, Windows’un daha bunları kullanabilmesi için zaman geçmesi gerektiği gibi şeylerden bahsetti.

Ben de yaşadığım tecrübelere göre güvenliğin tek bir nedene, bileşene bağlı olamayacağını dolayısıyla güvenli sistem kadar o sistemi yönetecek adamın bu işten anladığının önemli olduğunu anlatmaya çalıştım… ve konuşma benzeri içeriklerle devam etti ve çoğu tartışma(fikir cimnastiği)da olduğu gibi bir sonuca varamadık.

Sonra gerçek bir veriye dayanması açısından “Hadi internet üzerinde hacklenen sistemlerin Linux/Windows oranlarına bakalım bize daha gerçekci bir sonuç versin” dedim. Bunu derken hangi işletim sisteminin daha fazla hacklenme işlemine maruz kaldığını bilmiyordum, gerçekten de bu veri çok da önemli değil iş bilenler açısından.

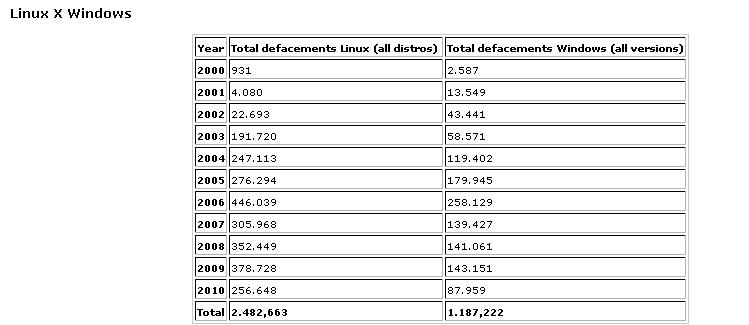

Bu iş için Zone-H’nın hacklenen(deface işlemine maruz kalan) istatistikleri yardımımıza koştu. Aşağıdaki ekran görüntüsü 2008-2010 yılları arası işletim sistemlerine göre hacklenen sistemleri gösteriyor.

Zone-H İstatistikleri:

Görüleceği gibi Linux sistemlerin sayısı diğerlerine göre oldukça fazla. Bunun sebebi elbetteki Linux sistemlerin diğerlerine göre daha güvensiz olması değil.

Linux sistemlerin hosting amaçlı yoğun kullanılması ve bu yoğun kullanım esnasında nasıl olsa Linux güvenlidir mantığıyla hareket edilerek güvenliğe dikkat edilmemesidir.

Bu konudaki bakış açımı ” İşletim Sistemlerinde Güvenlik Tartışması” konulu yazıda özetlemiştim. Burada da başka bir arkadaşla fikir cimnastiği yapmıştık.

The post Farklı Bir Açıdan Windows/Linux Güvenliği first appeared on Complexity is the enemy of Security.

]]>The post Windows Security Log Analizi Eğitimi first appeared on Complexity is the enemy of Security.

]]>Eğitim Tanımı

Log yönetimi projelerinde ve Suistimal analiz v.b. durumlarda binlerce log kaydı içerisinde kaybolup gitmeden hangi log kaydına, hangi kriterlere bakmamız gerektiğini ve ilgili konfigurasyonların nasıl yapılılacağı, SOX, HIPAA, GLBA gibi uyumluluk gereksinimleri ve 5651 sayılı kanunun gereği yapmamız gerekenlerin neler olduğunun anlatılacağı bir eğitim olacaktır.Eğitim içerisinde Log parser v.b. log analiz programları ve log management çözümü üzerinden bu log kayıtlarının nasıl inceleneceği ile ilgili uygulamalar yapılacaktır.

Eğitim hakkında detay bilgi için http://www.logyonetimi.com/Icerik.aspx?kategori=Egitimler

The post Windows Security Log Analizi Eğitimi first appeared on Complexity is the enemy of Security.

]]>The post [CISSP-TR] Türkçe CISSP E-posta Listesi first appeared on Complexity is the enemy of Security.

]]>Bu soruyu Güvenlik bülteninin her sayısında çeşitli uzman arkadaşlara soruyoruz ve oldukca çeşitli cevaplar geliyor, merak edenler sertifika programları hakkındaki sektörün ileri gelenleri tarafından verilen cevaplara röportajlar kısmından ulaşabilir.

Hayatın bir gerçek yüzü bir de yaşanan yüzü vardır, sertifikalara çeşitli açılardan eleştiri getirebilir, hatta gereksiz denilebilir ama sektörün büyük bir kısmında sertifikaların ciddi şekilde değerlendirmeye alındığı gerçeğini değiştiremeyiz. Özellikle herkesin ben herşeyi biliyorum dediği günümüzde sertifikalar bilgi ölçme aracı olarak kullanılıyor.

Güvenlik sektöründe uzun yıllardır varlığını geliştirerek sürdürmüş çeşitli sertifikalar vardır. Bunların arasında en karizmatik, en fazla para yapanı hiç şüphesiz ISC2 tarafından verilen CISSP sertifikası. Türkiye’de de bu sertifikaya olan ihtiyaç ve talep gün geçtikce artıyor. Çeşitli arkadaşlarla konuşurken her birinin Cissp ile ilgili çeşitli forum/listelere üye olduğunu gördüm. Değişik ortamlardan edindikleri bilgileri Türkçe olarak tartışmak, paylaşma adına CISSP-TR listesini kurmaya karar verdim.

Liste kısaca Türkiye’de Cissp sınavına hazırlananlar için aşağıdaki işlevleri yerine getirme amacı taşımaktadır:

- Kaynak paylaşımı

- Sertifika sınavları hakkında tecrübe paylaşımı

- Çalışma gruplarının kurulması ve yönetimi

- Ücretli/ücretsiz eğitim duyurularının paylaşılması

Liste arşivi sadece üyelere açık olacaktır.

Üye olmak için:

[email protected] adresine boş bir e-posta gönderebilir

ya da

http://groups.google.com/group/cissp-tr adresine giderek Google hesabınızla listeye kayıt olabilirsiniz.

Liste yönetimi adına <Huzeyfe ÖNAL>

The post [CISSP-TR] Türkçe CISSP E-posta Listesi first appeared on Complexity is the enemy of Security.

]]>The post Dokunma yanarsın ya da tarama donarsın! first appeared on Complexity is the enemy of Security.

]]>IstSec’in duyurulmasıyla birlikte sunucularımıza gelen tarama, saldırı ve anormal trafiklerde ciddi bir artış oldu. Evet insanların popüler olan, dikkat çeken birşeye karşı olan hislerini anlayabiliyorum ve bunu dikkate alarak belirli önlemleri almıştık.

Ama hep derim biz güvenlikciler saldırganlar kadar acımasız olamıyoruz, hayal dünyamız onlar kadar geniş olamıyor. Sayfadaki basit bir formu bile DOS yapmada kullanabiliyorlar.

Velhasıl baktım saldırı yapanlar çoğunlukla Windows makine kullanıyor ben de onlara karşı aktif savunma moduna geçtim. Sistemlerden en çok tarama alan bir tanesine yeni çıkmış ve Windows 7 sistemleri etkileyen güvenlik açıklığını yerleştirdim. Açıklık, eğer Windows 7 kullanıyorsanız ve exploitin çalıştığı hosta 445.porttan bağlandıysanız(SMB protokolünü kullanarak) makinenizi kilitliyor. (Port taramalarında da mutlaka 445. portu deneniyor ya da 445. portun acik oldugunu goren hemen paylasim aramaya calisiyor) yani tam bir ava giderken avlanma durumu söz konusu.

Bakalım bizim uber hackerlar makineleri donmaya baslayinca ne yapacak. Benzeri bir yontemi 3g baglantima gelen paylasim arama isteklerine karsi da yapacagim.

The post Dokunma yanarsın ya da tarama donarsın! first appeared on Complexity is the enemy of Security.

]]>The post Microsoft IIS6 WebDav Remote Auth Bypass Zaafiyeti first appeared on Complexity is the enemy of Security.

]]>Kimler etkileniyor:

Webdav aktif edilmemiş bir IIS kullanıyorsanız etkilenmiyorsunuz.

W2k3 default olarak webdav açmıyor(muş)

Detaylar:

Konu ile ilgili birinci elden bilgi için aşağıdaki linkler incelenebilir

http://blog.zoller.lu/2009/05/iis-6-webdac-auth-bypass-and-data.html

http://blogs.technet.com/srd/

http://www.microsoft.com/technet/security/advisory/971492.mspx

Korunma

Snort İmzası:

http://vrt-sourcefire.blogspot.com/2009/05/snort-protection-against-iis-60-webdav.html

Milw0rm exploiti için imza:

alert tcp $EXTERNAL_NET any -> $HOME_NET 80 (msg:”IIS6.0 WebDav RemoteAuth Bypass – GET METHOD”; content:”Translate:”; nocase;pcre:”/GET.*%..%.*HTTP/Bi”; pcre:”/Translate: *f/i”;reference:url,isc.sans.org/diary.html?storyid=6397;sid:1000004;

rev:1;)

Açıklığın networkünüzde olup olmadığını taramak için

Açıklığı hızlıca tarama için Nmap NSE scripti

http://ack-rst.com/scripts/webdav.nse

Metasploit eklentisi:

The post Microsoft IIS6 WebDav Remote Auth Bypass Zaafiyeti first appeared on Complexity is the enemy of Security.

]]>The post Windows için ücretsiz veri kurtarma programi(diskdigger) first appeared on Complexity is the enemy of Security.

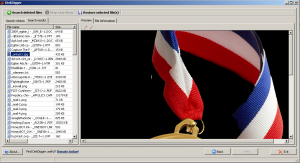

]]>Hem kurulum gerektirmeden hem de diske dokunmadan (read only ) çalışması hoşuma gitti. Birkaç denemeden sonra diğer alternatiflerine oranla daha kullanışlı buldum.

The post Windows için ücretsiz veri kurtarma programi(diskdigger) first appeared on Complexity is the enemy of Security.

]]>The post Windows sistemlerde sertifika guven(siz)ligi first appeared on Complexity is the enemy of Security.

]]>

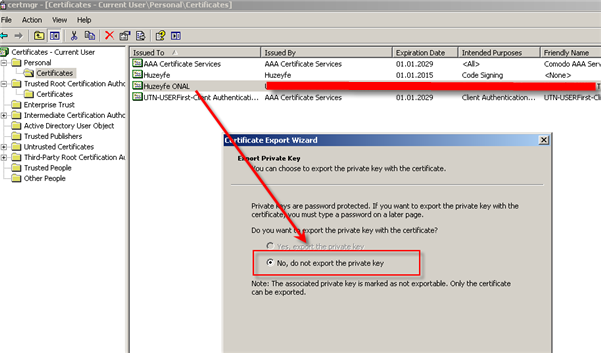

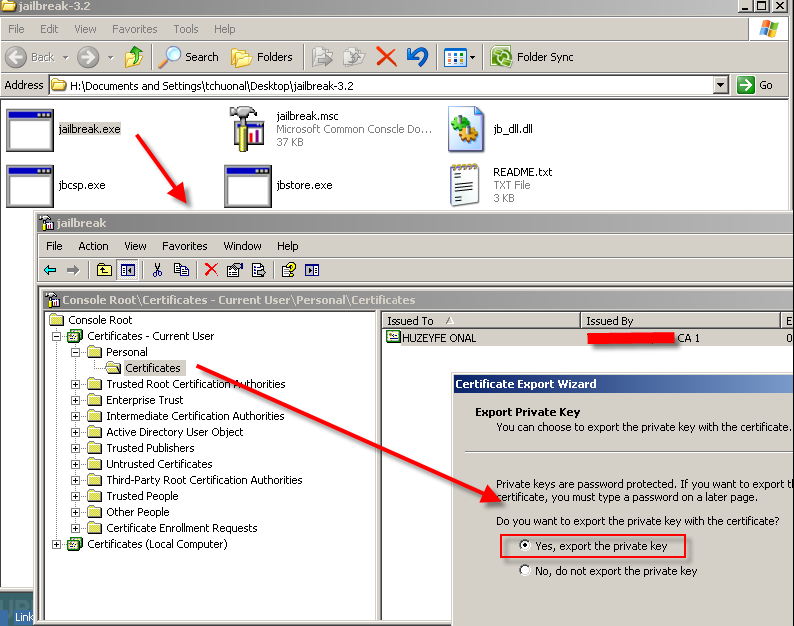

Yukardaki çıktı “export edilemez” olarak işaretlenmiş bir sertifikayı export etmek isterken alınmış bir ekran görüntüsüdür. Açıkça görüleceği gibi sertifikanın priv. keyini export etmeye izin vermiyor.

Geçenlerde bir nedenden dolayı export edilemez bu gizli keye ihtiyacım oldu. Windows’un derinliklerinden hic anlamadığım için nasıl yapılır bir fikir yürütemiyordum ki Fatih‘in gönderdiği Hakin9 dergisini okurken tam da istediğimi şeyi anlatan bir makale ile karşılaştım. Makalenin başlığı “Exporting Non-exportable Windows certificates” gibi bir şeydi. Hemen iştahla yazıyı okudum ve uygulamaya çalıştım. Makalenin ana teması eğer “Windows bu gizli anahtara bir şekilde ulaşabiliyorsa biz de ulaşabiliriz” idi…

Neyse yazıyı okudum mantığını iyice anladım ama windows derinliklerini iyi bilmediğim için pek gerçekleştiremedim. Ben de her tembel güvenlikci gibi uğraşmak yerine hazırını aramaya devam ettim. Çok sürmeden istediğimi tam Windows ortamlarına uygun şekilde(tek fare tıklamasıyla) yapan başka bir yazılımla karşılaştım ve mutlu sona ulaştım.

Alttaki çıktı Jailbreak yazılımını kullanarak export edilemez gizli anahtarı herhangi bir sıkıntı yaşamadan export edebildiğimin ekran görüntüsü.

The post Windows sistemlerde sertifika guven(siz)ligi first appeared on Complexity is the enemy of Security.

]]>The post Debian OpenSSL guvenlik zaafiyeti first appeared on Complexity is the enemy of Security.

]]> Gecen haftanin en onemli olaylarindan (Bilisim dunyasi icin)Debian Linux sistemlerde cikan “openssl — predictable random number generator“zaafiyeti idi. Problem OpenSSL’in debiana aktarilirken hata ureten bir fonksiyondaki bazi satirlarin cikarilmasindan kaynaklaniyor ki o satirlarin onemi yillar once OpenSSL tarafindan onemle belirtilmis.

Gecen haftanin en onemli olaylarindan (Bilisim dunyasi icin)Debian Linux sistemlerde cikan “openssl — predictable random number generator“zaafiyeti idi. Problem OpenSSL’in debiana aktarilirken hata ureten bir fonksiyondaki bazi satirlarin cikarilmasindan kaynaklaniyor ki o satirlarin onemi yillar once OpenSSL tarafindan onemle belirtilmis.

md_rand.c dosyasindaki ilgili satirlar kaldirildiginda OpenSSL’in PRNG si random olmaktan cikip kolaylikla uretilebilir bir hale donuyor.(Randomize olarak o anki proses id’sine bakiliyor, Linux sistemlerde on tanimli proses id’si ~32000 oldugu dusunulurse cok rahatlikla bu kadar sayi denenerek uretilen keyler tekrarlanabilir).

Uzmanlar Debian ve Debian tabaninin kullanan sistemlerin acilen 2006(Eylul ayi) yili ile 2008 yili arasinda urettikleri sertifika, SSH key ve benzeri OpenSSL kullanan uygulama ciktilarinin tekrar uretilmesi gerektigini belirtiyor.

Simdiden internette bu zaafiyetin nasil kotuye kullanilacagini anlatan dokumanlar, hazir scriptler ve bruteforce da kullanilabilecek keyler dolasmaya basladi. Debian Linux kullananlarin dikkatine.

Kaynaklar:

http://lists.debian.org/debian-security-announce/2008/msg00152.html

http://metasploit.com/users/hdm/tools/debian-openssl/

The post Debian OpenSSL guvenlik zaafiyeti first appeared on Complexity is the enemy of Security.

]]>The post Windows XP/Vista ve (RDP)Remote Desktop Guvenligi.. first appeared on Complexity is the enemy of Security.

]]>

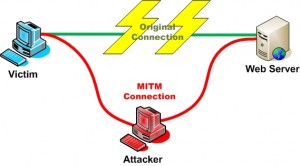

Sistemlerinizi yonetmek icin RDP(Remote Desktop Protocol) kullaniyor ve arada gidip gelen verilerin sifreli oldugunu bilerek/dusunerek kafaniz rahat calisiyorsunuz. Fakat durum pek de bilindigi/gorundugu gibi degil.

Windows XP(SP++) sistemler de dahil olmak uzere Microsoft’un RDP iletisimi public-private key guvenligi ile korunuyor. Buradaki public-private key bizim bildigimiz klasik asimetrik sifrelemeden biraz farkli. Private key olarak tanitilan anahtar her sistemde ayni… (Detaylarini merak eden arastirsin, Cain & Abel’in help’ine baksin..).

Boyle oluncada RDP’de mitm(araya girip verileri okumak olarak algilayin) standart bir protokol kadar kolay ve agrisiz oluyor. Normal de SSL de vs araya girildiginde kullaniciya sistemin key’inin farkli olduguna dair bir uyari gelir, RDP’de priv key tum sistemlerde ayni oldugu icin boyle bir durum soz konusu olmuyor.

Hani laf atmak istemiyorum ama Microsoft’un klasik guvenlik anlayisi burada da kendini gosteriyor. Birsey yapilsin da birileri farkederse daha guvenlisini yapariz nasil olsa…

Windows Vista’da bu guvenlik ozelligi pozitif yonde degistirilmis gozukuyor. Sloganimiz: “Guvenlik icin Windows Vista!” (Pardus’un sloganindan esinlendim:)

Bu yazi blog.huzeyfe.net adresinden alinmistir.

The post Windows XP/Vista ve (RDP)Remote Desktop Guvenligi.. first appeared on Complexity is the enemy of Security.

]]>The post Windows XP Coklu RDP(Uzak masaustu) Kullanimi first appeared on Complexity is the enemy of Security.

]]>

Windows XP Pro. ile birlikte gelen uzak masaustu baglantisi (Remote Desktop connection) oldukca yararli bir ozellik fakat ayni anda tek kullanici kabul etme kisiti bu guzellige golge dusuruyor. Uzaktan baglanan birinin sisteme girebilmesi icin o anki yerel kullanicinin cikmasi gerekiyor. Ya da sistemi ayni anda tek kullanici aktif olarak kullaniyor diyebiliriz.

Bir Windows XP makineyi birden fazla kullanici “eszamanli” kullanmak isterse bu yasaklamayi asmak gerekiyor .

Bunun icin internette bulabileceginiz cesitli cozum onerileri var, benim kullandigim Sala Terminal server patch oldukca basit bir sekilde Windows XP Pro SP2’li makinenizi coklu uzaktan erisim moduna gecirebiliyor.

http://sala.pri.ee/Termiserv_XPSP2_i386_1.0.exe (Yeniden baslatma gerektiriyor)

Not: Bu yontemin ek lisans gerektirip gerektirmedigini bilmiyorum, sanirim ek kullanici lisansi almaniz gerekebilir. Uyarmadi demeyin:D

The post Windows XP Coklu RDP(Uzak masaustu) Kullanimi first appeared on Complexity is the enemy of Security.

]]>