The post Sosyal Mühendislik Saldırılarında LinkedIN Kullanımı first appeared on Complexity is the enemy of Security.

]]>Bu kadar yaygın ve başarı oranı yüksek bu saldırı tipi henüz bilişim güvenliği uzmanlarının büyük çoğunluğu tarafından ciddi saldırı olarak kabul edilmemektedir.

Bunun temel nedeni de sosyal mühendislik saldırılarının herhangi bir teknik bilgiye sahip olmayi gerektirmeyecek kadar kolay gerçekleştirilebilmesidir. Oysa güvenlikte her zaman zor olan değil, basit olan ve son kullanıcıyı hedef alan saldırılar zarar verir.

Sosyal mühendislik saldırılarının son yıllarda artması sızma testleri kapsamına da girmesine neden olmuştur. Sızma testlerinde genellikle üç çeşit sosyal mühendislik testleri gerçekleştirilmektedir.

- Telefon yoluyla gerçekleştirilen testler,

- Fiziksel testler,

- E-posta kullanarak gerçekleştirilen testler

Sosyal mühendislik saldırılarında en sık tercih edilen yöntem e-posta kullanımıdır. Binlerce insanı telefonla arayarak birşeylere ikna etmek yerine binlerce insana bir adet e-posta göndererek bir linke tıklatmak, bir bilgi girmesini talep etmek daha kolaydır.

BGA tarafından 2012 yılında gerçekleştirilen sızma testlerinde sosyal mühendislik saldırısının başarı oranı %12-15 civarında çıkmıştır. Yapılan tüm testlerin kurumsal firmalara yönelik olduğu düşünülürse bu oranlar oldukca ciddidir.

E-posta üzerinden sosyal mühendislik saldırısı gerçekleştirmek için üç temel bileşene ihtiyaç duyulmaktadır.

Bunlar:

- Saldırıda kullanılacak e-posta adresleri (Kurumsal adresler)

- Saldırıda kullanılacak senaryo

- IT altyapısı (sahte adreslerden e-posta gönderimi, benzer alan adı satın alma vb)

Kurumsal e-posta adreslerini internetten bulmak icin genellikle aşağıda listelenen yazılımlar kullanılmaktadır.

- TheHarvester

- Metasploit Aux

- Maltego

Örnek theharvester Araç Kullanımı ve Çıktısı

root@onthetable# ./theHarvester.py -d att.com -b google -l 1000

*************************************

*TheHarvester Ver. 2.2 *

*Coded by Christian Martorella *

*Edge-Security Research *

*[email protected] *

*************************************

[-] Searching in Google:

Searching 0 results…

Searching 100 results…

Searching 200 results…

Searching 300 results…

Searching 400 results…

Searching 500 results…

Searching 600 results…

Searching 700 results…

Searching 800 results…

Searching 900 results…

Searching 1000 results…[+] Emails found:

——————

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

developers@lists…att.com

Theharvester gibi araçlar genellikle Google, Bing, Yahoo vb arama motorlarını kullanarak ilgili domainlere ait e-postaları aramaktadırlar. Çoğu kurumsal firma bilgi güvenliği politikalarıyla çalışanların internete kurum e-posta adresi ile üye olmalarını yasaklamakta ve bunu düzenli olarak kontrol etmektedir.

Bu durumda internetten e-posta adresi bulmak ve bu adreslere yönelik sosyal mühendislik saldırıları gerçekleştirmek pek mümkün olmamaktadır.

Oysa LinkedIN gibi iş dünyasının kalbi sayılacak bir uygulama ücretsiz olarak bir çok kuruma ait çalışanların bilgilerini barındırmaktadır. Orta ve büyük ölçekli kurumlarda çalışan beyaz yakalıların %60 civarı LinkedIN profiline sahiptir. Bu da ortalama 3.000 çalışanı olak bir kurumun 1.800 çalışanınınLinkedIn hesabı olduğu anlamına gelir.

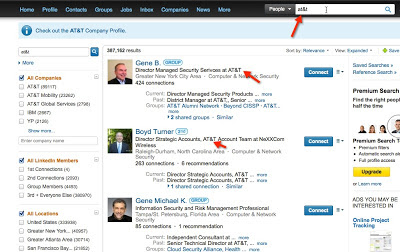

LinkedIN arabiriminden bir firmada çalışanların profil bilgileri ücretsiz olarak görülebilmektedir.

Bununla birlikte LinkedIN ücretsiz üyelikle her firma için 110 kişiye kadar –eğer üye özelliklerinden gizlenilmediyse– tüm bilgileri uzaktan sağladığı bir api ile almanıza izin vermektedir. Bu paha biçilmez değerdeki bilgileri yazdığımız bir ruby scripti ile almayı denedik ve internette hiç bulamayacağımız kadar kurumsal e-postanın LinkedIN uzerinden alınabileceğini gördük.

Aşağıda geliştirdiğimiz scripte ait çıktı gözükmektedir. AT&T örnek olarak seçilmiş ve bulunan mail adresleri yazılmamıştır fakat script çıktısı firmaya ait tüm ihtimalleri ([email protected], [email protected], [email protected] vb) düşünerek LinkedIN’in izin verdiği sayıda göstermektedir. LinkedIN’e ödenecek cuzi miktarda üyelik aidatı ile her firma için 700’e kadar profile ulaşım sağlanabilmektedir.

# ./linkedin_harvester.rb -s 100 -k “AT%26T” -e att.com -f att.config -o 1,2,3

d.ritch @att.com.xy

darren.r @att.com.xy

darren.ritch @att.com.xy

j.atkinson@ att.com.xy

james.a@ att.com.xy

james.atkinson@ att.com.xy

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

….

Script eklenecek bir kaç özellikle birlikte ilerde Metasploit modülü olarak yayınlanacaktır.

Huzeyfe ÖNAL <[email protected]>

The post Sosyal Mühendislik Saldırılarında LinkedIN Kullanımı first appeared on Complexity is the enemy of Security.

]]>The post Intrusion Prevention System Stateful Signature Inspection Testleri first appeared on Complexity is the enemy of Security.

]]>Günümüz sistemlerinde kullanılan IPS’lerin tamamı stateful mimaride çalışır. Stateful packet inspection (Durum korumalı paket inceleme) IPS’in ya da Firewall’un üzerinden geçirdiği her paketi bağımsız olarak incelemesi yerine paketler arasındaki ilişkiyi gozetleyerek daha akıllı kararlar verebilmesini sağlar.

Mesela bir bağlantıda saldırı imzası aramadan önce bağlantının gerçekten bir bağlantı mı olduğunu yoksa rastgele gönderilen paketler mi olduğunu anlayabilir. Kısacası oturum kavramını sağlar ve birbirleriyle ilişkili paketleri tek bir oturum olarak kabul eder ve inceler.

Açık kaynak kodlu Snort IPS/IDS sistemi incelenirse hem stateful yapıda hem de stateless yapıda kuralların yazılabildiği görülecektir.

Snort Stateless Saldırı İmzası

scan.rules:alert tcp $EXTERNAL_NET any -> $HOME_NET any (msg:”SCAN SYN FIN”; flow:stateless; flags:SF,12; reference:arachnids,198; classtype:attempted-recon; sid:624; rev:7;)

Snort Stateful Saldırı İmzası

web-misc.rules:alert tcp $EXTERNAL_NET any -> $HTTP_SERVERS $HTTP_PORTS (msg:”WEB-MISC /etc/passwd”; flow:to_server,established; content:”/etc/passwd”; nocase; classtype:attempted-recon; sid:1122; rev:5;)

Bu Snort kuralı ile gelen giden her paketin ayrı ayrı incelenmesi yerine sadece oturum kurulmuş (3’lü el sıkışmayı başarıyla tamamlamış) paketlerin incelenmesi ve içeriğinde /etc/passwd barındıran oturumlar için -paketler için değil- uyarı vermesi sağlanmaktadır.

Eğer IPS sistemleri herhangi bir yapılandırmadan geçirilmeden oldugu gibi ağda konumlandırılırsa gelen giden her paketi değerlendirip saldırı araması yapacak sekilde çalışacaktır (Default olarak stateful çalışanlar da var)

Stateful mimarisi aktif edilmemiş bir IPS’in ne gibi dezavantajları olabilir?

Stateful çalışmayan bir IPS uzaktan sahte IP adreslerinden gönderilecek cesitli paketleri gercek bir saldırı gibi algılayacak ve loglamaya calısacaktır. Bu süre zarfında birileri eger gercekten sisteme yönelik denemeler yapıyorsa loglardan anlasılması güc olacaktır.

Yine benzer şekilde saldırgan IPS’i işlevsiz bırakmak için farklı -ve sahte- ip adreslerinden milyonlarca saldırı imzası üretecek paketler gönderebilir. IPS gelen her paketi teker teker incelemeye tabi tuttuğu için kısa sürede devre dışı kalabilir. Gerçekleştirdiğimiz testlede 10 dakika süren bir atağın etkisinin IPS loglama sisteminde 7-8 kadar etkisi olmuştur.

Örnek:

Hedef olarak belirlenen IPS’in çalışma yapısını anlamak için bazı örnek paketler gönderilmesi gerekmektedir.

Bu paketlerden bazıları aradaki IPS cihazını kızdıracak ve kural/imzalarının tetiklenmesini ve trafiği engellemesini -RST ya da pasif DROP- sağlayacaktır.

I. Adım

Birinci adımda test yapılan IPS’in arkasındaki sunucunun TCP/80 portuna sıradan SYN paketleri gönderilir.

Hedef sunucu bu paketlere -port açık olduğu için- ACK/SYN bayraklı paketle cevap verecektir.

root@seclabs:~# hping3 -p 80 -S www.bank1.com.tr

HPING www.bank1.com.tr (eth0 1.2.3.4): S set, 40 headers + 0 data bytes

len=46 ip=1.2.3.4 ttl=244 DF id=19935 sport=80 flags=SA seq=0 win=1608 rtt=3.6 ms

len=46 ip=1.2.3.4 ttl=244 DF id=46389 sport=80 flags=SA seq=1 win=1608 rtt=3.5 ms

len=46 ip=1.2.3.4 ttl=244 DF id=8438 sport=80 flags=SA seq=2 win=1608 rtt=3.2 ms

len=46 ip=1.2.3.4 ttl=244 DF id=21695 sport=80 flags=SA seq=3 win=1608 rtt=3.3 m

II. Adım

Bu adımda hedef sunucuya gönderilen SYN bayraklı paketlerin içerisine veri eklenmiştir.

root@seclabs:~# cat test1

test deneme123

Amac hedef sistem önündeki IPS’in kurallarındaki SYN bayraklı paketler veri taşıyamaz kuralının aktif olup olmadığını öğrenmek. Aşağıdaki çıktı IPS’de bu kuralın aktif olmadığını göstermektedir.

root@seclabs:~# hping3 -p 80 -S www.bank1.com.tr -d 100 -E test1

HPING www.bank1.com.tr (eth0 1.2.3.4): S set, 40 headers + 100 data bytes

[main] memlockall(): Success

Warning: can’t disable memory paging!

len=46 ip=1.2.3.4 ttl=244 DF id=19727 sport=80 flags=SA seq=0 win=1608 rtt=3.8 ms

len=46 ip=1.2.3.4 ttl=244 DF id=49973 sport=80 flags=SA seq=1 win=1608 rtt=3.5 ms

len=46 ip=1.2.3.4 ttl=244 DF id=2089 sport=80 flags=SA seq=2 win=1608 rtt=4.2 ms

len=46 ip=1.2.3.4 ttl=244 DF id=62685 sport=80 flags=SA seq=3 win=1608 rtt=3.5 ms

SYN bayraklı paket veri taşıyamaz kuralının aktif olduğu IPS’ gönderilecek paketlere cevap donulmez ya da RST paketi dönülür.

root@seclabs:~# hping3 -p 80 -S www.bank3.com.tr -d 100 -E test1 -c 4

HPING www.bank3.com.tr (eth0 1.8.12.7): S set, 40 headers + 100 data bytes

[main] memlockall(): Success

Warning: can’t disable memory paging!— www.bank3.com.tr hping statistic —

4 packets tramitted, 0 packets received, 100% packet loss

round-trip min/avg/max = 0.0/0.0/0.0 ms

III. Adım

Hedef sisteme SYN bayraklı paket içerisinde veri gönderilebildiği belirlendi. Bu asamada gönderilen verinin içeriğiyle oynayarak IPS’in tetiklenmesini sağlamaya calışılacaktır. Eğer IPS oturum kurulmamış TCP bağlantılarını takip edip IPS imzalarını çalıştırıyorsa bu o IPS’in iyi yapılandırılamadığı anlamına gelir.

Hedef sistemdeki IPS’i tetiklemek için gönderilen veri parçası

root@seclabs:~# cat test2

GET /etc/passwd HTTP/1.0root@seclabs:~# hping3 -p 80 -S www.bank1.com.tr -d 100 -E test2

HPING www.bank1.com.tr (eth0 1.2.3.4): S set, 40 headers + 100 data bytes

[main] memlockall(): Success

Warning: can’t disable memory paging!

len=46 ip=1.2.3.4 ttl=53 id=13 sport=80 flags=RA seq=0 win=4096 rtt=12.4 ms

len=46 ip=1.2.3.4 ttl=53 id=13 sport=80 flags=RA seq=1 win=4096 rtt=11.9 ms

len=46 ip=1.2.3.4 ttl=53 id=13 sport=80 flags=RA seq=2 win=4096 rtt=12.8 ms

Bazı IPS’ler sadece /etc/passwd geçtiğinde kızmaz, bunun yerine ../../etc/passwd gibi bir ifade konulduğunda imzalarını devreye sokar.

hedefe payload olarak gönderilen test2 dosyası içeriği

GET /etc/passwd HTTP/1.0

hedefe payload olarak gönderilen test3 dosyası içeriği

GET ../..//etc/passwd HTTP/1.0

GET /etc/passwd HTTP/1.0’e kızmayan fakat GET ../../../etc/passwd HTTP/1.0 IPS Davranışı

root@seclabs:~# hping3 -p 80 -S www.bank2.com.tr -d 100 -E test2

HPING www.bank2.com.tr (eth0 4.5.6.7): S set, 40 headers + 100 data bytes

[main] memlockall(): Success

Warning: can’t disable memory paging!

len=46 ip=4.5.6.7 ttl=247 DF id=37297 sport=80 flags=SA seq=0 win=8190 rtt=3.6 ms

len=46 ip=4.5.6.7 ttl=247 DF id=64305 sport=80 flags=SA seq=1 win=8190 rtt=3.7 ms

len=46 ip=4.5.6.7 ttl=247 DF id=16772 sport=80 flags=SA seq=2 win=8190 rtt=3.4 ms

^C

— www.bank2.com.tr hping statistic —

3 packets tramitted, 3 packets received, 0% packet loss

round-trip min/avg/max = 3.4/3.6/3.7 msroot@seclabs:~# hping3 -p 80 -S www.bank2.com.tr -d 100 -E test3

HPING www.bank2.com.tr (eth0 4.5.6.7): S set, 40 headers + 100 data bytes

[main] memlockall(): Success

Warning: can’t disable memory paging!

len=46 ip=4.5.6.7 ttl=57 id=13 sport=80 flags=RA seq=0 win=4096 rtt=3.2 ms

len=46 ip=4.5.6.7 ttl=57 id=13 sport=80 flags=RA seq=1 win=4096 rtt=3.1 ms

len=46 ip=4.5.6.7 ttl=57 id=13 sport=80 flags=RA seq=2 win=4096 rtt=3.2 ms

The post Intrusion Prevention System Stateful Signature Inspection Testleri first appeared on Complexity is the enemy of Security.

]]>The post Linux Sistemlerde Parola Korumalı “Single User” Korumasını Aşma first appeared on Complexity is the enemy of Security.

]]>/etc/inittab dosyasında aşağıdaki gibi bir satır varsa single modda açıldığında root parolasını isteyecektir. Bu durumda root parolası girilmeden sisteme erişim sağlanamaz.

su:S:wait:/sbin/sulogin

Sistem single user modda açıldığında aşağıdaki gibi root parolasını isteyecektir. Aksi halde sistem açılmayacaktır.

Bu koruma temel seviyede bir güvenlik sağlasa da konunun uzmanları tarafından rahatlıkla aşılabilir.

Aşağıdaki yöntemler single user mod koruması olan bir Linux sisteme root parolasını bilmeden nasıl erişim sağlanacağını anlatmaktadır.

İlk açılış ekranı geldiğinde init=/bin/sh ya da init=/bin/bash yazarak klasik açılış kısımlarının atlanması sağlanabilir.

Linux çekirdeği açılışta /sbin/init yerine doğrudan klasik shell’i çalıştırarak açılacak ve /etc/inittab dosyasına koyulan koruma devre dışı kalacaktır.

Sistem doğrudan /bin/sh’ı çalıştıracak ve kullanıcıya read-only erişim yetkisi verecektir.

Sistemde değişiklik yapabilmek için tekrar yazılabilir modda mount etmek gerekir. Aşağıdaki komut sistemin yazılabilir olarak mount edilmesini sağlamak için yeterli olacaktır.

sh-3.00#mount -o remount, rw /

Bu aşamadan sonra parola değişikliği ya da diğer işlemler gerçekleştirilir ve sistemin tekrar read-only modda mount edilmesi sağlanır.

sh-3.00#mount -o remount, ro /

The post Linux Sistemlerde Parola Korumalı “Single User” Korumasını Aşma first appeared on Complexity is the enemy of Security.

]]>The post Beyaz Şapkalı Hacker(C.E.H v7) Eğitimi (İzmir) first appeared on Complexity is the enemy of Security.

]]>Beyaz Şapkalı Hacker eğitimi hackerların sistemlere sızmada kullandığı yöntemleri ve araçları detaylı ve uygulamalı bir şekilde anlatılarak proaktif güvenlik anlayışı kazandırma amaçlı bir eğitimdir. Benzeri eğitimlerden farkı eğitim içeriğinde gerçek dünyaya uygun uygulamaların kullanılması ve pratiğe önem verilmesidir.

Beyaz şapkalı hacker eğitimi Ec-Council Certified Ethical Hacker v7 ile uyumludur.

Eğitim sonunda CEH sertifika sınavına girecek katılımcılarımıza 150$’lık indirim imkanı sunulmaktadır.

Kimler Katılmalı

- Sistem yöneticileri

- Ağ yöneticileri ve operatörleri

- Ağ güvenliği yönetici ve operatörleri

- Bilgi güvenliği uzmanları

- Adli bilişim uzmanları

- Bilişim hukuku alanı çalışanları

İşleyiş

Eğitim gerçek sistemler üzerinde uzman eğitmenler eşliğinde uygulamalı olarak gerçekleştirilecektir.

Yer/Tarih

2-6 Ocak 2012 (+5 gün online)

Gazi Osmanpaşa Bulv. No: 7 35210 İzmir / Türkiye

Eğitim Ücreti ve Kayıt

Lütfen [email protected] adresine e-posta gönderiniz veya +90 216 474 00 38 nolu telefonu arayınız.

Eğitmenler

Capture The Flag

Var

Eğitim İçeriği:

Linux sistem yönetimi ve güvenliği

1. Linux işletim sistemi ve Linux dağıtımları

1.1. Backtrack Linux dağıtımı ve temel bileşenleri

1.2. Paket yönetimi, sistem ayarları

2. Linux dosya sistemi

2.1. Güvenlik açısından önemli dosya ve dizinler

3. Temel sistem yönetimi komutları

4. Kullanıcı yönetimi ve parola güvenliği

5. Dosya, dizin erişim güvenliği

6. Sistem güvenliğini ilgilendiren komutlar

7. Güvenlik açısından loglama

7.1. Kullanıcı denetim logları(auditd)

8. Su/sudo kullanımı

9. Gereksiz servislerin kapatılması ve Linux sistemlerin sıkılaştırılması

TCP/IP Protokol Ailesi Zafiyet Analizi

1. Temel TCP/IP Protokolleri Analizi

2. TCP/IP kaynaklı Açıklıklar

3. IP ve ARP protokolleri zayıflık incelemesi

4. Ip parçalanması ve kötüye kullanımı

5. ICMP ‘nin kötü amaçlı kullanımı

6. TCP ve UDP Zayıflık İncelemesi

6.1. TCP/UDP’ye dayalı saldırı yöntemleri

7. DNS Protokolü Zafiyetleri

7.1. Dns cache snooping

7.2. Dns cache poisoning

8. DHCP Protokolü zafiyetleri

9. Http/HTTPS protokolü zafiyetleri

Paket Analizi, Sniffing

1. TCP/IP Paket Yapısı ve Analizi

2. Sniffing Kavramı

3. Sniffinge açık protokoller

4. Sniffing Çeşitleri

4.1. Aktif Modda Sniffing

4.2. Pasif Modda Sniffing

5. Paket analizi ve sniffing için kullanılan araçlar

5.1. Wireshark, tcpdump, tshark, snop, snort, dsniff, urlsnarf, mailsnarf, sshmitm

6. Wireshark & tcpdump ile paket analizleri

6.1. Kaydedilmiş örnek paket incelemeleri

6.2. Bağlantı problemi olan ağ trafiği analizi

6.3. DNS & DHCP Trafiği Paket Analizi

7. Ağ Trafiğinde adli bilişim analizi çalışmaları

7.1. Ngrep ile ağ trafiğinde sızma tespiti

7.2. İkili verilerden(pcap formatında) orijinal verileri elde etme

7.3. Network miner, Netwitness araçlarıyla ağ trafiği analizi

8. Yerel Ağlarda Snifferlari Belirleme ve Engelleme

Güvenlik Testlerinde Bilgi Toplama

1. Bilgi toplama çeşitleri

1.1. Aktif bilgi toplama

1.2. Pasif bilgi toplama

2. Internete açık servisler üzerinden Bilgi Toplama

2.1. DNS Aracılığı ile

2.2. HTTP Aracılığı ile

2.3. SMTP üzerinden bilgi toplama

2.4. SNMP aracılığıyla bilgi toplama

3. Arama motorlarını kullanarak bilgi toplama

3.1. Bir şirkete ait e-posta bilgilerinin bulunması

3.2. Bir şirkete ait alt domain isimlerinin bulunması

4. Google Hacking yöntemleri ve hazır araçlar

5. Internete açık web sayfaları, e-posta listelerinden bilgi toplama

6. Yeni nesi bilgi toplama aracı Maltego

TCP/IP İletişiminde Oturuma Müdahele

1. TCP/IP Ağlarda Araya girme ve oturuma müdahele

2. Çeşitli oturum müdahele yöntemleri

2.1. ARP Spoofing

2.2. IP Spoofing

2.3. DNS Spoofing

2.4. MAC Flooding

2.5. Sahte DHCP Sunucuları ile bağlantı yönlendirme

2.6. ICMP redirect paketleriyle oturuma müdahele

3. Oturum Müdahele Araçları

3.1. Ettercap, Dsniff, Cain & Abel

3.2. Oturum Müdahele Örnekleri

3.2.1. Telnet oturumuna müdahele

3.2.2. http oturumuna müdahele

3.2.3. SSL oturumunda araya girme

3.2.4. SSH bağlantılarında araya girme

Güvenlik Duvarları(Firewall)

1. Güvenlik Duvarı Temelleri

1.1. Firewall(güvenlik duvarı) nedir, ne değildir?

1.2. Paketlere hangi seviyeye kadar mudahele edebilirler

1.3. Nat Kavramı

1.4. NAT, Çeşitleri ve Uygulama alanları

2. Packet Filtering

2.1. Stateful packet filtering

2.2. Stateless Packet Filtering

3. Authentication(Yetkilendirme)

4. Firewall Çeşitleri

4.1. Uygulama seviyesi

4.2. Bridge mode firewall

4.3. Kişisel güvenlik duvarları

4.4. Donanımsal/yazılımsal güvenlik duvarları

4.5. Proxy mod güvenlik duvarı

5. Firewall ürünleri

5.1. Açık kaynak kodlu

5.1.1. Linux iptables

5.1.2. OpenBSD Packet Filter

5.1.3. Pfsense

5.2. Linux Iptables ile güvenlik duvarı uygulamaları

5.2.1. İptables çalışma mantığı

5.2.2. Port açma, port kapama

5.2.3. Belirli ip adreslerine belirli servisler için erişim izni verme

5.2.4. L7 filter ile uygulama seviyesi güvenlik duvarı kullanımı

5.2.5. Ebtables ile L2 seviyesi güvenlik duvarı kullanımı

5.3. Ticari güvenlik duvarı ürünleri

5.3.1. Checkpoint, Netscreen, Fortinet, Kerio, Cisco ASA

5.4. Firewall Testleri

5.4.1. Antispoof testi

5.4.2. Parçalanmış paketleri geçirme testleri

5.4.3. Dayanıklılık testleri

5.4.4. Isic, hping, Nmap ile test çalışmaları

5.5. Firewall kural testleri

5.5.1. Ftester, hping, firewallk ile test çalışmaları

Saldırı Tespit ve Engelleme Sistemleri

1. IDS, IPS, NIDS, NIPS, HIPS Tanımları

2. IDS/IPS(SALDIRI TESPIT VE ENGELLEME) Teknolojileri

3. Host tabanlı IDS/IPS Sistemleri

3.1. Ossec Kullanımı

4. Ağ Tabanlı IDS/IPS Sistemleri

5. Ağ tabanlı IDS’lerin çalışma yöntemleri

6. IDS/IPS Yerleşim Planlaması

7. Açık Kaynak kodlu IDS/IPS Yazılımları

7.1. Snort, BroIds, Suricata

8. Snort Saldırı Tespit ve Engelleme Sistemi

8.1. Snort IDS Kurulumu

8.2. Snort’u (N)IDS Olarak yapılandırma

8.3. Snort kurallarını anlama ve yorumlama

8.4. Snort’a saldırı kuralı yazma

8.5. Saldırı loglarını inceleme ve yorumlama

8.6. Snort’u IPS olarak Kullanma

8.7. Snort yönetim araçları

9. Tuzak (Honeypot) Sistemler

9.1. Kfsensor ile honeypot uygulaması

9.2. Honeyd ile honeypot çalışmaları

Firewall, IDS/IPS ve İçerik Filtreleme Sistemlerini Atlatma

1. Firewall atlatma teknikleri

1.1. Mac sppofing Yöntemi ile

1.2. IP Spoofing Yöntemi ile

1.3. Tersine kanal açma yöntemi

1.4. Protokol Tünelleme Yöntemleri

1.5. SSh Tünelleme

1.6. VPN Tünelleri

2. IPS/IDS atlatma teknikleri

2.1. Şifreli bağlantılar ve IPS Sistemler

2.2. Şifreli bağlantılar üzerinden atlatma testleri

2.2.1. SSH tünelleme

2.2.2. Opelssl

2.2.3. Nssl

2.2.4. HTTPS/SSL VPN kullanımı

2.3. Parçalanmış paketlerle IDS atlatma

2.4. Tuzak sistemler aracılığı ile port tarama

2.5. Proxy sistemler üzerinden port tarama

3. İçerik filtreleme atlatma teknikleri

3.1. HTTPS bağlantıları üzerinden atlatma

3.2. Google & Yahoo araçlarını kullanarak atlatma teknikleri

3.3. Proxy kullanarak içerik filtreleyicileri atlatma

3.3.1. Cgi-Proxy(http/https)

3.3.2. SSH Socks Proxy

3.3.3. Açık Proxyler kullanılarak atlatma

3.4. Protokol Tünelleme Yöntemleri

3.4.1. Tek port, protokol açıksa tüm portlar açıktır ilkesi

3.4.2. Mail Trafiği üzerindHTTP Trafiği aktarımı

3.4.3. DNS protokolü üzerinden tüm trafiğin aktarımı

3.4.4. SSH Protokolü üzerinden tüm trafiğin aktarımı

3.4.5. AntiSansür yazılımları aracılığı ile atlatma teknikleri

3.4.6. TOR & Ultrasurf

3.5. Atlatma Yöntemlerine karşı korunma Yolları

Host/Ağ/Port Keşif Ve Tarama Araçları

1. Host keşfetme ve Port Tarama

2. Host/Port Açıklık Kavramları

2.1. Bir host/port hangi durumda açık gözükür, hangi durumda kapalı

3. Host/Port Tarama Neden Önemlidir?

4. Tarama Çeşitleri

4.1.1. TCP üzerinden port tarama

4.1.1.1. SYN Tarama, FIN Tarama, XMAS , ACK, NULL …

4.1.2. UDP Port tarama

4.1.3. IP ve ICMP Tarama

5. İşletim Sistemi Belirleme ve versiyon belirleme

6. Port Tarama Araçları

6.1.1. Hping ile Port tarama uygulamaları

6.1.2. Nmap ile Port tarama uygulamaları

7. Nmap ile gelişmiş port tarama yöntemleri

8. Nmap Scripting Engine(NSE) Kullanımı

9. Diğer bilinen port tarama araçları

9.1.1. Unicornscan

9.1.2. Scanrand

9.1.3. Xprobe

10. Saldırı Tespit Sistemleri Port taramalarını nasıl algılar ve engeller

Zaafiyet Tarama ve Bulma Sistemleri

1. Zaafiyet tanımı ve çeşitleri

2. Çeşitli ticari zaafiyet tarama araçları

2.1. Qualys, Mcafee Foundstone, Nexpose, Eyee Retina

3. Açık kaynak kodlu zaafiyet tarama araçları

3.1. . Nessus, Inguma, W3af ..

4. Nessus ile otomatize güvenlik açığı keşfi

4.1. Nessus çalışma mantığı

5. Nessus pluginleri

6. Knowledge Base mantığı

7. Nessus tarama yapısı

7.1. Yerel sistem üzerinden tarama

7.2. Ağ üzerinden tarama

8. Nessus ile güvenlik açığı bulma

9. Nessus tarama raporları

Exploit Çeşitleri ve Metasploit Kullanımı

1. Exploit Geliştirme ve Çalıştırma Araçları

1.1. Core Impact, Canvas, Metasploit

2. Metasploit Geliştirme Süreci

2.1. Metasploit Versiyonları

2.2. Güncel sürüm özellikleri

2.3. Yol Haritası

2.4. Metasploit kullanımı ile ilgili genel terim ve tanımlar

3. Temel Metasploit kullanımı

3.1. Kurulum

3.2. Çalışma yapısı

3.3. Bileşenleri

3.4. Metasploit yönetim arabirimleri

DOS/DDOS Saldırıları ve Korunma Yöntemleri

1. Denial Of Service Atakları

1.1. Çeşitleri

1.2. Amaçları

1.3. DOS Atak Çeşitleri

1.3.1. Smurf, Ping Of Death, TearDrop, SYN Flood, UDPFlood

2. DDOS Atakları

3. DDOS Çeşitleri ve Araçları

3.1. SYN Flood, UDPFlood, icmpflood, smurf, fraggle, http flood

4. DDOS amaçlı kullanılan WORMlar.

5. Ircbot, zombie, BotNet Kavramları

6. Botnet kullanım alanları

7. Fast-Flux networkler ve çalışma yapıları

8. DNS sunuculara yönelik DDOS saldırıları

9. Kablosuz Ağlara yapilan DOS saldirilari

10. DOS/DDOS Saldırılarından Korunma Yolları

10.1. Syn cookie, syn proxy, syn cache yöntemleri

Kablosuz Ağlar Ve Güvenlik

1. Kablosuz Aglara Giriş

1.1. Tanımlar

1.2. Kablosuz Ağ Çeşitleri

1.3. Kablosuz Ağ Standartları

1.4. Linux/Windows işletim sistemi ile kablosuz ağ kullanımı

2. Kablosuz Aglarda Tehlikeler

3. Sahte Access Pointler ve Zararları

4. WLAN keşif yöntemleri

4.1. Aktif Keşif yöntemleri

4.2. Pasif Keşif yöntemleri

5. Pasif mod Trafik Analizi

6. WLAN’lerde Temel Güvenlik

6.1. SSID Gizleme

6.2. MAC Adres Filtreleme

6.3. WEP Şifreleme

7. Aircrack-ng test araçları ailesi

8. Kablosuz Ağlarda Denial Of service atakları

9. WEP/WPA/WPA-II Güvenliği

9.1. WEP/WPA/WPA-II Analizi

9.2. Temel XOR Bilgisi

9.3. WEP’in kırılması

9.4. WPA güvenliği

10. Halka Açık kablosuz ağlarda Tehlikeler

10.1. Wifizoo ile erişim bilgilerinin kötüye kullanımı

10.2. Karmasploit ile aktif kullanıcılara saldırı

11. Kablosuz Ağlarda Saldırı Tespit Sistemi Kullanımı

Web Uygulama Güvenliği ve Hacking Yöntemleri

1. Web Uygulamaları ve http

1.1. http protokol detayları

1.2. Web uygulama bileşenleri

2. Geleneksel güvenlik anlayışı ve web

uygulama güvenliği

3. Web uygulama güvenliğinde kavramlar

3.1. Hacking, Defacement, Rooting, shell vs

4. Web uygulama/site güvenliği nelere bağlıdır?

5. Web uygulamalarında hacking amaçlı bilgi toplama

5.1. Web sunucu, uygulama versiyon keşfi

5.2. Hata mesajlarından bilgi toplama

5.3. Google kullanarak bilgi toplama

5.4. Alt dizin, dosya keşfi

5.5. Admin panel keşfi

6. Web güvenlik testlerinde kişisel Proxyler

6.1. Paros Proxy, WEbScarab, Burp Proxy

6.2. Firefox eklentileri

7. İstemci taraflı kontrolleri aşma

8. OWASP Top 10 açıklık rehberi

9. XSS, CSRF açıklıkları ve kötüye değerlendirme

9.1. XSS ,CSRF nedir, ne değildir?

9.2. XSS, CSRF ne amaçla kullanılır?

9.3. Çeşitleri nelerdir ve nasıl engellenebilir

10. SQL Injection zafiyetleri ve hacking amaçlı kullanımları

10.1. Dinamik web uygulamaları ve SQL

10.2. SQLi neden kaynaklanır, çeşitleri nelerdir?

10.3. SQLi örnekleri

10.4. Google’dan otomatik SQLi açıklığı arama

10.5. SQLi araçları ve kullanımı

10.5.1. Sqlmap, SQLi Finder, Pangolin

11. File inclusion zafiyetleri ve hacking amaçlı kullanımı

11.1. File inclusion çeşitleri

11.1.1. Local File inclusion

11.1.2. Remote file inclusion

12. Shell Çeşitleri ve kullanım amaçları

12.1. Shell kavramı ve kullanımı

12.2. PHP, ASP ve JSP shell çeşitleri

12.3. Sık kullanılan shell yazılımları

13. Web sunucularına yönelik DOS saldırıları

14. Web uygulama güvenlik duvarı yazılımları ve çalışma yöntemleri

15. Web uygulama güvenlik test yazılımları ve örnek sayfalar

16. Http authentication yöntemleri ve karşı saldırılar

VPN ve Şifreleme Teknolojileri

1. Şifreleme algoritmaları

2. Şifreleme algoritmalarına yönelik sadırılar

3. Parola ve şifre kavramı

4. Şifreleme ve kodlama farklılıkları

5. Parola çeşitleri

6. Şifreleme saldırıları

7. Brute force ataklar, rainbow table kullanımı, hibrid ataklar

8. Linux, Windows, Cisco sistemlerin parola güvenliği

9. Parolaların hashlenmesi ve salt değeri kullanımı

10. Parola kırma araçları

11. Sayısal Sertifikalar

12. Disk Şifreleme

13. SSL Protokolü inceleme

13.1. SSL Protokol yapısı

13.2. SSL TLS farkları

14. SSL Protokolünde araya girme ve veri okuma

15. VPN Teknolojileri ve Çalışma yöntemleri

16. OpenVPN ile SSL VPN Uygulamaları

17. SSH Protokolü

18. SSH ile Tünelleme

19. SSL VPN uygulamalarında araya girme

Son Kullacıya Yönelik Saldırı Çeşitleri ve Yöntemleri

1. Son kullanıcı tanımı

2. Sunuculara yönelik saldırılar & istemcilere yönelik saldırılar

3. Son kullanıcıya yönelik saldırılarda

neden artış var?

4. Son kullanıcıya yönelik saldırı çeşitleri

4.1. Phishing

4.2. USB disklerdeki güvenlik problemi

Güvenlik Amaçlı Kullanılan Firefox Eklentileri

1. User Agent Switcher

2. Tamper Data eklentisi

3. HTTP Live Headers

4. HackBar Eklentisi

5. FoxyProxy Eklentisi

6. Fire Encrypter

7. TrashMail.net Eklentisi

8. Xss-Me/SqlInject-Me eklentileri

9. Passive Recon Eklentisi

10. ProxySel Eklentisi

11. Firebug Eklentisi

12. User Agent Switcher

13. Firecat Framework

The post Beyaz Şapkalı Hacker(C.E.H v7) Eğitimi (İzmir) first appeared on Complexity is the enemy of Security.

]]>The post Beyaz Şapkalı Hacker(C.E.H v7) Eğitimi (İstanbul) first appeared on Complexity is the enemy of Security.

]]>Beyaz Şapkalı Hacker eğitimi hackerların sistemlere sızmada kullandığı yöntemleri ve araçları detaylı ve uygulamalı bir şekilde anlatılarak proaktif güvenlik anlayışı kazandırma amaçlı bir eğitimdir. Benzeri eğitimlerden farkı eğitim içeriğinde gerçek dünyaya uygun uygulamaların kullanılması ve pratiğe önem verilmesidir.

Beyaz şapkalı hacker eğitimi Ec-Council Certified Ethical Hacker v7 ile uyumludur.

Eğitim sonunda CEH sertifika sınavına girecek katılımcılarımıza 150$’lık indirim imkanı sunulmaktadır.

Kimler Katılmalı

- Sistem yöneticileri

- Ağ yöneticileri ve operatörleri

- Ağ güvenliği yönetici ve operatörleri

- Bilgi güvenliği uzmanları

- Adli bilişim uzmanları

- Bilişim hukuku alanı çalışanları

İşleyiş

Eğitim gerçek sistemler üzerinde uzman eğitmenler eşliğinde uygulamalı olarak gerçekleştirilecektir.

Yer/Tarih

İstanbul

26-30 Aralık 2011 (+5 gün online)

Mahir İz cad.Detay İş Merkez i. CapitolAVM karşısı.B Blok No:19/2 Altunizade-Üsküdar-İstanbul

Eğitim Ücreti ve Kayıt

Lütfen [email protected] adresine e-posta gönderiniz veya +90 216 474 00 38 nolu telefonu arayınız.

Eğitmenler

Ozan UÇAR

Capture The Flag

Var

Eğitim İçeriği:

Linux sistem yönetimi ve güvenliği

1. Linux işletim sistemi ve Linux dağıtımları

1.1. Backtrack Linux dağıtımı ve temel bileşenleri

1.2. Paket yönetimi, sistem ayarları

2. Linux dosya sistemi

2.1. Güvenlik açısından önemli dosya ve dizinler

3. Temel sistem yönetimi komutları

4. Kullanıcı yönetimi ve parola güvenliği

5. Dosya, dizin erişim güvenliği

6. Sistem güvenliğini ilgilendiren komutlar

7. Güvenlik açısından loglama

7.1. Kullanıcı denetim logları(auditd)

8. Su/sudo kullanımı

9. Gereksiz servislerin kapatılması ve Linux sistemlerin sıkılaştırılması

TCP/IP Protokol Ailesi Zafiyet Analizi

1. Temel TCP/IP Protokolleri Analizi

2. TCP/IP kaynaklı Açıklıklar

3. IP ve ARP protokolleri zayıflık incelemesi

4. Ip parçalanması ve kötüye kullanımı

5. ICMP ‘nin kötü amaçlı kullanımı

6. TCP ve UDP Zayıflık İncelemesi

6.1. TCP/UDP’ye dayalı saldırı yöntemleri

7. DNS Protokolü Zafiyetleri

7.1. Dns cache snooping

7.2. Dns cache poisoning

8. DHCP Protokolü zafiyetleri

9. Http/HTTPS protokolü zafiyetleri

Paket Analizi, Sniffing

1. TCP/IP Paket Yapısı ve Analizi

2. Sniffing Kavramı

3. Sniffinge açık protokoller

4. Sniffing Çeşitleri

4.1. Aktif Modda Sniffing

4.2. Pasif Modda Sniffing

5. Paket analizi ve sniffing için kullanılan araçlar

5.1. Wireshark, tcpdump, tshark, snop, snort, dsniff, urlsnarf, mailsnarf, sshmitm

6. Wireshark & tcpdump ile paket analizleri

6.1. Kaydedilmiş örnek paket incelemeleri

6.2. Bağlantı problemi olan ağ trafiği analizi

6.3. DNS & DHCP Trafiği Paket Analizi

7. Ağ Trafiğinde adli bilişim analizi çalışmaları

7.1. Ngrep ile ağ trafiğinde sızma tespiti

7.2. İkili verilerden(pcap formatında) orijinal verileri elde etme

7.3. Network miner, Netwitness araçlarıyla ağ trafiği analizi

8. Yerel Ağlarda Snifferlari Belirleme ve Engelleme

Güvenlik Testlerinde Bilgi Toplama

1. Bilgi toplama çeşitleri

1.1. Aktif bilgi toplama

1.2. Pasif bilgi toplama

2. Internete açık servisler üzerinden Bilgi Toplama

2.1. DNS Aracılığı ile

2.2. HTTP Aracılığı ile

2.3. SMTP üzerinden bilgi toplama

2.4. SNMP aracılığıyla bilgi toplama

3. Arama motorlarını kullanarak bilgi toplama

3.1. Bir şirkete ait e-posta bilgilerinin bulunması

3.2. Bir şirkete ait alt domain isimlerinin bulunması

4. Google Hacking yöntemleri ve hazır araçlar

5. Internete açık web sayfaları, e-posta listelerinden bilgi toplama

6. Yeni nesi bilgi toplama aracı Maltego

TCP/IP İletişiminde Oturuma Müdahele

1. TCP/IP Ağlarda Araya girme ve oturuma müdahele

2. Çeşitli oturum müdahele yöntemleri

2.1. ARP Spoofing

2.2. IP Spoofing

2.3. DNS Spoofing

2.4. MAC Flooding

2.5. Sahte DHCP Sunucuları ile bağlantı yönlendirme

2.6. ICMP redirect paketleriyle oturuma müdahele

3. Oturum Müdahele Araçları

3.1. Ettercap, Dsniff, Cain & Abel

3.2. Oturum Müdahele Örnekleri

3.2.1. Telnet oturumuna müdahele

3.2.2. http oturumuna müdahele

3.2.3. SSL oturumunda araya girme

3.2.4. SSH bağlantılarında araya girme

Güvenlik Duvarları(Firewall)

1. Güvenlik Duvarı Temelleri

1.1. Firewall(güvenlik duvarı) nedir, ne değildir?

1.2. Paketlere hangi seviyeye kadar mudahele edebilirler

1.3. Nat Kavramı

1.4. NAT, Çeşitleri ve Uygulama alanları

2. Packet Filtering

2.1. Stateful packet filtering

2.2. Stateless Packet Filtering

3. Authentication(Yetkilendirme)

4. Firewall Çeşitleri

4.1. Uygulama seviyesi

4.2. Bridge mode firewall

4.3. Kişisel güvenlik duvarları

4.4. Donanımsal/yazılımsal güvenlik duvarları

4.5. Proxy mod güvenlik duvarı

5. Firewall ürünleri

5.1. Açık kaynak kodlu

5.1.1. Linux iptables

5.1.2. OpenBSD Packet Filter

5.1.3. Pfsense

5.2. Linux Iptables ile güvenlik duvarı uygulamaları

5.2.1. İptables çalışma mantığı

5.2.2. Port açma, port kapama

5.2.3. Belirli ip adreslerine belirli servisler için erişim izni verme

5.2.4. L7 filter ile uygulama seviyesi güvenlik duvarı kullanımı

5.2.5. Ebtables ile L2 seviyesi güvenlik duvarı kullanımı

5.3. Ticari güvenlik duvarı ürünleri

5.3.1. Checkpoint, Netscreen, Fortinet, Kerio, Cisco ASA

5.4. Firewall Testleri

5.4.1. Antispoof testi

5.4.2. Parçalanmış paketleri geçirme testleri

5.4.3. Dayanıklılık testleri

5.4.4. Isic, hping, Nmap ile test çalışmaları

5.5. Firewall kural testleri

5.5.1. Ftester, hping, firewallk ile test çalışmaları

Saldırı Tespit ve Engelleme Sistemleri

1. IDS, IPS, NIDS, NIPS, HIPS Tanımları

2. IDS/IPS(SALDIRI TESPIT VE ENGELLEME) Teknolojileri

3. Host tabanlı IDS/IPS Sistemleri

3.1. Ossec Kullanımı

4. Ağ Tabanlı IDS/IPS Sistemleri

5. Ağ tabanlı IDS’lerin çalışma yöntemleri

6. IDS/IPS Yerleşim Planlaması

7. Açık Kaynak kodlu IDS/IPS Yazılımları

7.1. Snort, BroIds, Suricata

8. Snort Saldırı Tespit ve Engelleme Sistemi

8.1. Snort IDS Kurulumu

8.2. Snort’u (N)IDS Olarak yapılandırma

8.3. Snort kurallarını anlama ve yorumlama

8.4. Snort’a saldırı kuralı yazma

8.5. Saldırı loglarını inceleme ve yorumlama

8.6. Snort’u IPS olarak Kullanma

8.7. Snort yönetim araçları

9. Tuzak (Honeypot) Sistemler

9.1. Kfsensor ile honeypot uygulaması

9.2. Honeyd ile honeypot çalışmaları

Firewall, IDS/IPS ve İçerik Filtreleme Sistemlerini Atlatma

1. Firewall atlatma teknikleri

1.1. Mac sppofing Yöntemi ile

1.2. IP Spoofing Yöntemi ile

1.3. Tersine kanal açma yöntemi

1.4. Protokol Tünelleme Yöntemleri

1.5. SSh Tünelleme

1.6. VPN Tünelleri

2. IPS/IDS atlatma teknikleri

2.1. Şifreli bağlantılar ve IPS Sistemler

2.2. Şifreli bağlantılar üzerinden atlatma testleri

2.2.1. SSH tünelleme

2.2.2. Opelssl

2.2.3. Nssl

2.2.4. HTTPS/SSL VPN kullanımı

2.3. Parçalanmış paketlerle IDS atlatma

2.4. Tuzak sistemler aracılığı ile port tarama

2.5. Proxy sistemler üzerinden port tarama

3. İçerik filtreleme atlatma teknikleri

3.1. HTTPS bağlantıları üzerinden atlatma

3.2. Google & Yahoo araçlarını kullanarak atlatma teknikleri

3.3. Proxy kullanarak içerik filtreleyicileri atlatma

3.3.1. Cgi-Proxy(http/https)

3.3.2. SSH Socks Proxy

3.3.3. Açık Proxyler kullanılarak atlatma

3.4. Protokol Tünelleme Yöntemleri

3.4.1. Tek port, protokol açıksa tüm portlar açıktır ilkesi

3.4.2. Mail Trafiği üzerindHTTP Trafiği aktarımı

3.4.3. DNS protokolü üzerinden tüm trafiğin aktarımı

3.4.4. SSH Protokolü üzerinden tüm trafiğin aktarımı

3.4.5. AntiSansür yazılımları aracılığı ile atlatma teknikleri

3.4.6. TOR & Ultrasurf

3.5. Atlatma Yöntemlerine karşı korunma Yolları

Host/Ağ/Port Keşif Ve Tarama Araçları

1. Host keşfetme ve Port Tarama

2. Host/Port Açıklık Kavramları

2.1. Bir host/port hangi durumda açık gözükür, hangi durumda kapalı

3. Host/Port Tarama Neden Önemlidir?

4. Tarama Çeşitleri

4.1.1. TCP üzerinden port tarama

4.1.1.1. SYN Tarama, FIN Tarama, XMAS , ACK, NULL …

4.1.2. UDP Port tarama

4.1.3. IP ve ICMP Tarama

5. İşletim Sistemi Belirleme ve versiyon belirleme

6. Port Tarama Araçları

6.1.1. Hping ile Port tarama uygulamaları

6.1.2. Nmap ile Port tarama uygulamaları

7. Nmap ile gelişmiş port tarama yöntemleri

8. Nmap Scripting Engine(NSE) Kullanımı

9. Diğer bilinen port tarama araçları

9.1.1. Unicornscan

9.1.2. Scanrand

9.1.3. Xprobe

10. Saldırı Tespit Sistemleri Port taramalarını nasıl algılar ve engeller

Zaafiyet Tarama ve Bulma Sistemleri

1. Zaafiyet tanımı ve çeşitleri

2. Çeşitli ticari zaafiyet tarama araçları

2.1. Qualys, Mcafee Foundstone, Nexpose, Eyee Retina

3. Açık kaynak kodlu zaafiyet tarama araçları

3.1. . Nessus, Inguma, W3af ..

4. Nessus ile otomatize güvenlik açığı keşfi

4.1. Nessus çalışma mantığı

5. Nessus pluginleri

6. Knowledge Base mantığı

7. Nessus tarama yapısı

7.1. Yerel sistem üzerinden tarama

7.2. Ağ üzerinden tarama

8. Nessus ile güvenlik açığı bulma

9. Nessus tarama raporları

Exploit Çeşitleri ve Metasploit Kullanımı

1. Exploit Geliştirme ve Çalıştırma Araçları

1.1. Core Impact, Canvas, Metasploit

2. Metasploit Geliştirme Süreci

2.1. Metasploit Versiyonları

2.2. Güncel sürüm özellikleri

2.3. Yol Haritası

2.4. Metasploit kullanımı ile ilgili genel terim ve tanımlar

3. Temel Metasploit kullanımı

3.1. Kurulum

3.2. Çalışma yapısı

3.3. Bileşenleri

3.4. Metasploit yönetim arabirimleri

DOS/DDOS Saldırıları ve Korunma Yöntemleri

1. Denial Of Service Atakları

1.1. Çeşitleri

1.2. Amaçları

1.3. DOS Atak Çeşitleri

1.3.1. Smurf, Ping Of Death, TearDrop, SYN Flood, UDPFlood

2. DDOS Atakları

3. DDOS Çeşitleri ve Araçları

3.1. SYN Flood, UDPFlood, icmpflood, smurf, fraggle, http flood

4. DDOS amaçlı kullanılan WORMlar.

5. Ircbot, zombie, BotNet Kavramları

6. Botnet kullanım alanları

7. Fast-Flux networkler ve çalışma yapıları

8. DNS sunuculara yönelik DDOS saldırıları

9. Kablosuz Ağlara yapilan DOS saldirilari

10. DOS/DDOS Saldırılarından Korunma Yolları

10.1. Syn cookie, syn proxy, syn cache yöntemleri

Kablosuz Ağlar Ve Güvenlik

1. Kablosuz Aglara Giriş

1.1. Tanımlar

1.2. Kablosuz Ağ Çeşitleri

1.3. Kablosuz Ağ Standartları

1.4. Linux/Windows işletim sistemi ile kablosuz ağ kullanımı

2. Kablosuz Aglarda Tehlikeler

3. Sahte Access Pointler ve Zararları

4. WLAN keşif yöntemleri

4.1. Aktif Keşif yöntemleri

4.2. Pasif Keşif yöntemleri

5. Pasif mod Trafik Analizi

6. WLAN’lerde Temel Güvenlik

6.1. SSID Gizleme

6.2. MAC Adres Filtreleme

6.3. WEP Şifreleme

7. Aircrack-ng test araçları ailesi

8. Kablosuz Ağlarda Denial Of service atakları

9. WEP/WPA/WPA-II Güvenliği

9.1. WEP/WPA/WPA-II Analizi

9.2. Temel XOR Bilgisi

9.3. WEP’in kırılması

9.4. WPA güvenliği

10. Halka Açık kablosuz ağlarda Tehlikeler

10.1. Wifizoo ile erişim bilgilerinin kötüye kullanımı

10.2. Karmasploit ile aktif kullanıcılara saldırı

11. Kablosuz Ağlarda Saldırı Tespit Sistemi Kullanımı

Web Uygulama Güvenliği ve Hacking Yöntemleri

1. Web Uygulamaları ve http

1.1. http protokol detayları

1.2. Web uygulama bileşenleri

2. Geleneksel güvenlik anlayışı ve web

uygulama güvenliği

3. Web uygulama güvenliğinde kavramlar

3.1. Hacking, Defacement, Rooting, shell vs

4. Web uygulama/site güvenliği nelere bağlıdır?

5. Web uygulamalarında hacking amaçlı bilgi toplama

5.1. Web sunucu, uygulama versiyon keşfi

5.2. Hata mesajlarından bilgi toplama

5.3. Google kullanarak bilgi toplama

5.4. Alt dizin, dosya keşfi

5.5. Admin panel keşfi

6. Web güvenlik testlerinde kişisel Proxyler

6.1. Paros Proxy, WEbScarab, Burp Proxy

6.2. Firefox eklentileri

7. İstemci taraflı kontrolleri aşma

8. OWASP Top 10 açıklık rehberi

9. XSS, CSRF açıklıkları ve kötüye değerlendirme

9.1. XSS ,CSRF nedir, ne değildir?

9.2. XSS, CSRF ne amaçla kullanılır?

9.3. Çeşitleri nelerdir ve nasıl engellenebilir

10. SQL Injection zafiyetleri ve hacking amaçlı kullanımları

10.1. Dinamik web uygulamaları ve SQL

10.2. SQLi neden kaynaklanır, çeşitleri nelerdir?

10.3. SQLi örnekleri

10.4. Google’dan otomatik SQLi açıklığı arama

10.5. SQLi araçları ve kullanımı

10.5.1. Sqlmap, SQLi Finder, Pangolin

11. File inclusion zafiyetleri ve hacking amaçlı kullanımı

11.1. File inclusion çeşitleri

11.1.1. Local File inclusion

11.1.2. Remote file inclusion

12. Shell Çeşitleri ve kullanım amaçları

12.1. Shell kavramı ve kullanımı

12.2. PHP, ASP ve JSP shell çeşitleri

12.3. Sık kullanılan shell yazılımları

13. Web sunucularına yönelik DOS saldırıları

14. Web uygulama güvenlik duvarı yazılımları ve çalışma yöntemleri

15. Web uygulama güvenlik test yazılımları ve örnek sayfalar

16. Http authentication yöntemleri ve karşı saldırılar

VPN ve Şifreleme Teknolojileri

1. Şifreleme algoritmaları

2. Şifreleme algoritmalarına yönelik sadırılar

3. Parola ve şifre kavramı

4. Şifreleme ve kodlama farklılıkları

5. Parola çeşitleri

6. Şifreleme saldırıları

7. Brute force ataklar, rainbow table kullanımı, hibrid ataklar

8. Linux, Windows, Cisco sistemlerin parola güvenliği

9. Parolaların hashlenmesi ve salt değeri kullanımı

10. Parola kırma araçları

11. Sayısal Sertifikalar

12. Disk Şifreleme

13. SSL Protokolü inceleme

13.1. SSL Protokol yapısı

13.2. SSL TLS farkları

14. SSL Protokolünde araya girme ve veri okuma

15. VPN Teknolojileri ve Çalışma yöntemleri

16. OpenVPN ile SSL VPN Uygulamaları

17. SSH Protokolü

18. SSH ile Tünelleme

19. SSL VPN uygulamalarında araya girme

Son Kullacıya Yönelik Saldırı Çeşitleri ve Yöntemleri

1. Son kullanıcı tanımı

2. Sunuculara yönelik saldırılar & istemcilere yönelik saldırılar

3. Son kullanıcıya yönelik saldırılarda

neden artış var?

4. Son kullanıcıya yönelik saldırı çeşitleri

4.1. Phishing

4.2. USB disklerdeki güvenlik problemi

Güvenlik Amaçlı Kullanılan Firefox Eklentileri

1. User Agent Switcher

2. Tamper Data eklentisi

3. HTTP Live Headers

4. HackBar Eklentisi

5. FoxyProxy Eklentisi

6. Fire Encrypter

7. TrashMail.net Eklentisi

8. Xss-Me/SqlInject-Me eklentileri

9. Passive Recon Eklentisi

10. ProxySel Eklentisi

11. Firebug Eklentisi

12. User Agent Switcher

13. Firecat Framework

The post Beyaz Şapkalı Hacker(C.E.H v7) Eğitimi (İstanbul) first appeared on Complexity is the enemy of Security.

]]>