Çalıştığım şirket için yüksek kapasiteli (~10Gbps) DDoS engelleme sistemi arayışımız vardı. Yaklaşık 7-8 aydır piyasadaki ürünleri test ediyordum. Son olarak geçtiğimiz ay ArborNetworks’ün DDoS engelleme ürününü detaylı test etme fırsatı buldum. Bu yazı testleri nasıl gerçekleştirdiğimiz ve sonuçlarına yönelik kısa bir değerlendirmeyi içermektedir.

Üst not: Test sonuçları kötü çıkmış olsaydı muhtemelen bu yazıyı yayınlamayacaktım. Zira daha önce aynı ürünü Türkiye’de test etmiştim ve iki dakika içerisinde sistem dağılmıştı, sonradan anlaşıldı ki ürünü yapılandıran arkadaşlar sistemi iyi tanımıyormuş.

Aşağıda okuyacaklarınız ürünün ana geliştiricilerinin çalıştığı ofiste tüm mühendis ve geliştiricilerinin de müdahil olduğu bir ortamda gerçekleştirilmiştir.(Hatta geliştiricilerden birisi de Türkiye’den bir arkadaşmış, onu da öğrenmiş olduk)

Özet: Arbor’ın DDoS engelleme çözümü test ettiğim ürünler arasında “DDoS engelleme konusunda” en başarılısı çıktı. Ve benim de bu piyasadaki gönül rahatlığıyla önerebildiğim nadir ürünlerden birisi oldu.

Test amacı: 3-4 Gb DDoS ataklarına karşı sistemlere herhangi bir yük bindirmeden çalışabilecek ve ek bir müdahele gerektirmeden devreye girip, normal bağlantıları engellemeden çalışabilecek (false positive=~0), yönetimi kolay, raporlaması sağlıklı çalışan bir sistem arayışı.

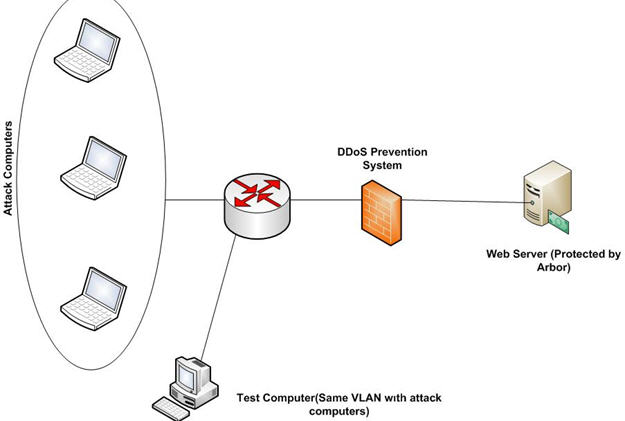

Yukarıdaki basit çizim dış taraftan bakıldığında test ortamının basit görüntüsü. Asıl test ortamı çok daha karışık tasarlanmıştı.

Testler 3 adet Linux sistem kullanılarak gerçekleştirildi. Her bir Linux sistem Gigabit ethernet kartına sahip ve ortalama 800Mbps trafik üretebilecek şekilde yapılandırılmıştı.

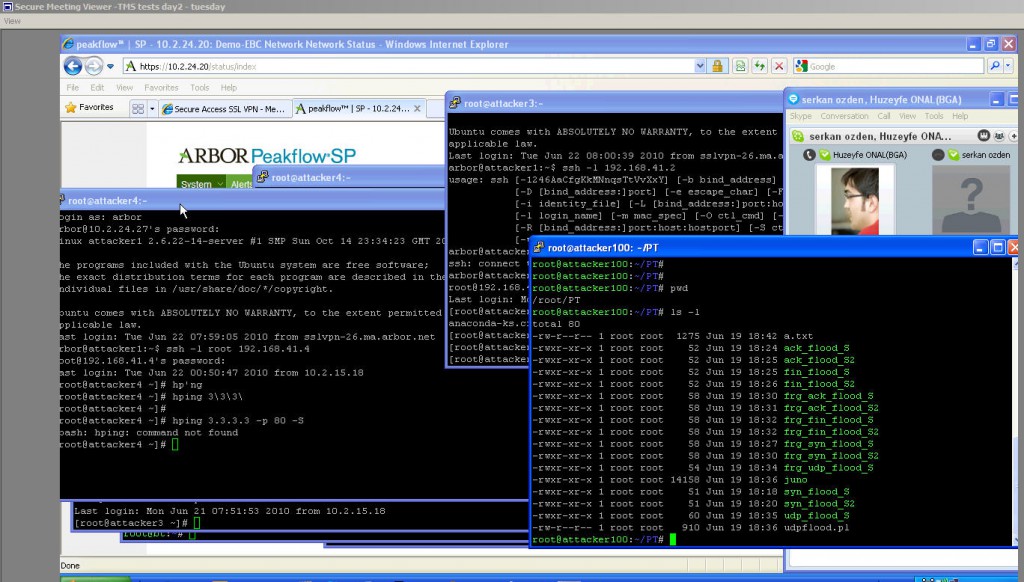

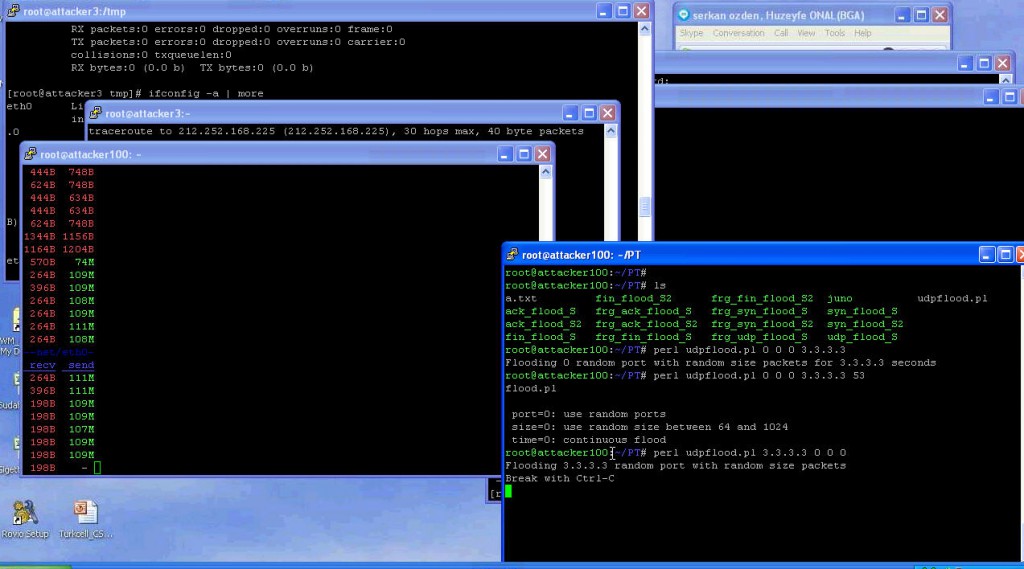

Kullanılan araçlar: Hping, Netstress V.09, isic, juno ve çeşitli perl scriptleri

Gerçekleştirilen testler:Internet ortamında en sık rastlanan flood saldırılarının tamamaı denenmiştir. Test ortamı internete açık olmadığı için bazı saldırı testleri gerçek ortamda denenmek üzere ertelenmiştir.

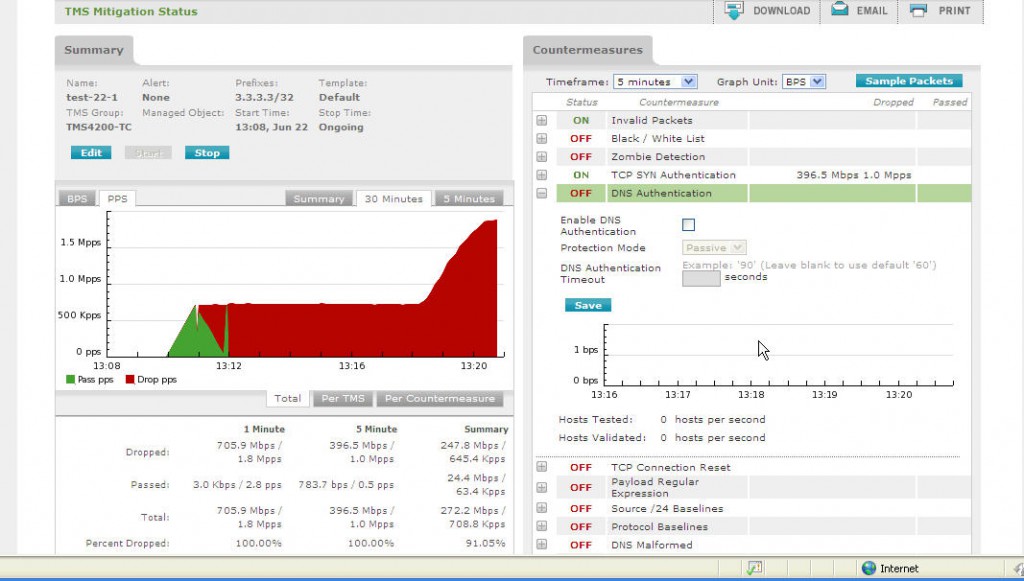

Test sonuçları ve yorumlar: Tasarlanan test süredi 5 gün olmasına rağmen 3.5 gün gibi kısa bir sürede tüm testler başarıyla tamamlandı. Testlerin ilk iki günü sistemin yapılandırılması ve genel aksaklıklarla geçti, bu da ürünün yapılandırılmasının aslında ürün kabiliyetleri kadar önemli olduğunu göstermeye yetmişti. İki güne kadar yapılan testlerde en ilginç zaman dilimi 1Gb basılan trafiğin sisteme ulaştığında 5Gbps’e yükseldiğini görmekti. Basit bir yapılandırma hatası normal trafiğin bile DoS’a dönüşmesini sağlayabiliyor.

İki gün sonunda Arbor mühendisleri,geliştiricileri devreye girerek test ortamındaki hataları tamamen düzelttiler. Bu saatten sonra yaptığımız tüm testleri başarıyla tamamlayan Arbor “helal olsun koçum” sertifikasını almaya hak kazandı:). Özellikle UDP ve DNS flood saldırılarına karşı geliştirdikleri özgün çözümler mühendisliğin(klasik bilgisayar vs mühendisliği kastedilmemiştir) nerelerde işe yarayabileceğini gösterme açısında oldukça ilginçti.

Eksiler: Sistemin HTTP GEt flood vs saldırılarda daha önceden bir eşik değeri belirleme zorunluluğu ürünün zayıf taraflarından. Bu işlemi trafiği belirli dönem dinleyerek kendisinin otomatik yapması(ki çok zor bir işlem, false positive düşmeden yapabilmek) beklerdim. Saldırı esnasında sisteme ait performans değerlerini göstermemesi ciddi bir eksiklik. Bununla birlikte Netflow destekli kullanıyorsanız sadece trafik başlıklarına göre işlem yapabiliyorsunuz(bu tip ürünlerin genel dezavantajı). Inline modda kullanacak olursanız paket başlıklarının ötesinde içeriğe göre de DDoS engelleme yapabiliyor.

Artılar: Yüksek trafiklerde paket kaçırmadan saldırıları engellemesi, normal trafiğe dokunmaması. BGP off-ramp çalışabilme özelliğiyle ISP’de konumlandırılarak trafiğin size daha ulaşmadan kaynağına en yakın yerde kesilmesi. Portspan, Inline çalışabilmesi.

Sonuç: Arbor alternatif ürünlere oranla daha basit bir yapıya sahip ve gücünü de bu basitlikten alıyor. Belirli tip saldırıları engelleme için eşik değerleri girdirilmesi gibi manuel müdaheleler dışında diğer tüm özellikleri otomatik olarak devreye girip sağlıklı çalışıyor. Firmanın sadece bu işe dedike olması da oldukça önemli. Fakat üründen daha önemli olan şey ürünün yapılandırılması ve ürünü yönetecek kişilerin bilgi seviyesi. Türkiye’de de bazı firmaların Arbor çözümü sattıklarını duyuyorum, bu konuda müşteri olacaklara tavsiyem mutlaka ve mutlaka alacakları hizmeti önceden test ettirmeleri. Testleri de satıcı firmadan bağımsız birilerine yaptırmaları.

Lab ortamımız:

Sınırları zorlamaya başlarken…

Tek bilgisayardan ~900Mbps trafik basarken:

Selam.

Koruğunuz sistem web server mı yoksa buna iç ağ ve diğer mobil iletişimi sağlayan tüm serverlar dahil mi? 7-8 ay kadar araştırmanız olmuş bu zaman diliminde gigabytelık dos saldırıları almadınız mı?

Korunan sistem web:)

7-8 ay müddetince gelen saldırılar genellikle rahat engellenebilir tiptendi.

Pingback: Sayı31: Dikkat Çeken Yazılar | NETSEC AĞ VE BİLGİ GÜVENLİĞİ TOPLULUĞU

Selam,

koruma işlemini tam olrak nasıl gerçekleştirdiniz? yani korudupunuzz sisteme giden trafik sürekli arborun arkasında mı idi yoksa sadece saldırı başladıktan sonra mı bgp anonsu cihaz üzerine alınıyordu?

Saldırıyı tespit edip otomatik olarak BGP ile saldırı alan IP adreslerini Arbor’a yönlendiren ek bir sistem de vardı. Yani inline bir sistem degil, bgp off-ramp kullandık.

Asimetrik trafikte sistemi test edebilme şansınız oldu mu?

Test degil ama gercek ortamda asimetrik trafikte çalıştığını gördüm.