Birkac gün once OpenBSD Packet Filter güvenlik duvarını etkileyen ciddi bir açıklık yayınlandı. Açıklık Packet Filter’in kendi üzerinden yönlendiği ip protokollerini düzgün işleyememesinden kaynaklanıyor.

Birkac gün once OpenBSD Packet Filter güvenlik duvarını etkileyen ciddi bir açıklık yayınlandı. Açıklık Packet Filter’in kendi üzerinden yönlendiği ip protokollerini düzgün işleyememesinden kaynaklanıyor.

Açıklığı değerlendiren kötü niyetli birileri birkaç paketle güvenlik duvarını çalışamaz hale getirebilir.

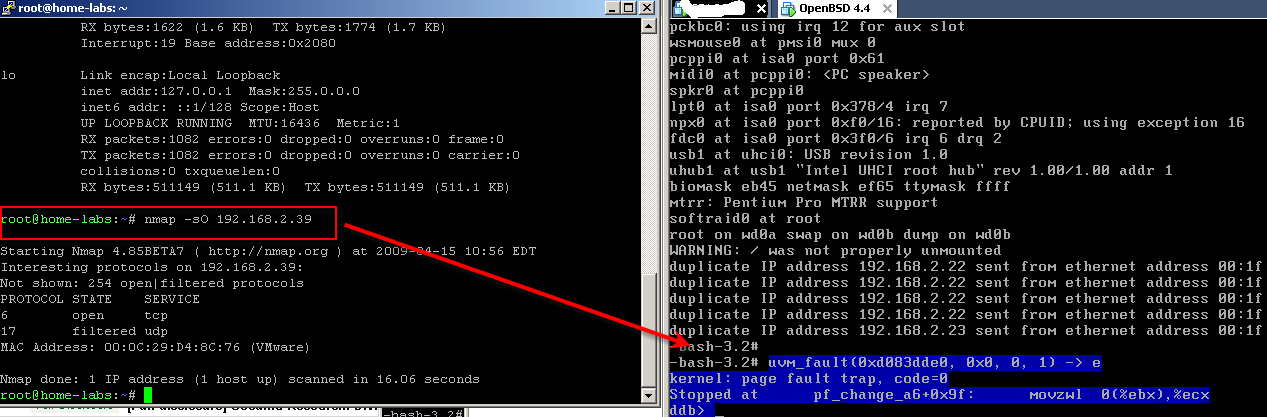

Açıklığı bulan arkadaş testlerini Nmap ile göstermiş. Biz de aynı örneği kullanarak güvenlik duvarımızı(Packet Filter) test edelim.

Test için nmap’in -sO(IP Protokol tarama) özelliğini kullanıyoruz.

-sO: IP protocol scan

[email protected]:~# nmap -sO 192.168.2.39

Starting Nmap 4.85BETA7 ( http://nmap.org ) at 2009-04-15 11:00 EDT

Interesting protocols on 192.168.2.39:

Not shown: 243 closed protocols

PROTOCOL STATE SERVICE

1 open icmp

2 open|filtered igmp

4 open|filtered ip

6 open tcp

17 filtered udp

41 open|filtered ipv6

47 open|filtered gre

50 open|filtered esp

51 open|filtered ah

55 open|filtered mobile

97 open|filtered etherip

112 open|filtered vrrp

240 open|filtered unknown

MAC Address: 00:0C:29:D4:8C:76 (VMware)Nmap done: 1 IP address (1 host up) scanned in 16.34 seconds

Bu komutun hedef olarak çalıştırıldığı sistemde herhangi bir IP paketi nat/binat/rdr yapılmışsa OpenBSD aşağıdaki gibi çakılacaktır.

OpenBSD takımı tarafından yayınlanan bildiri

013: RELIABILITY FIX: April 11, 2009 All architectures

When pf attempts to perform translation on a specially crafted IP datagram, a null pointer dereference will occur, resulting in a kernel panic. In certain configurations this may be triggered by a remote attacker.

Restricting translation rules to protocols that are specific to the IP version in use, is an effective workaround until the patch can be installed. As an example, for IPv4 nat/binat/rdr rules you can use:nat/rdr ... inet proto { tcp udp icmp } ...Or for IPv6 nat/binat/rdr rules you can use:

nat/rdr ... inet6 proto { tcp udp icmp6 } ...

Açıklıktan korunmak için yukardaki yama yüklenebilir ya da nat/binat/rdr kurallarını yazarken protokol belirtimi yapılabilir.

Yaptığım testlere göre FreeBSD 7 üzerinde çalışan Packet Filter sürümü etkilenmiyor

Pingback: ~ Ali Kapucu | Network & System & Security Research Worker ~ » OpenBSD Packet Filter güvenlik açığı